AC

Size: a a a

2019 December 14

Как, неужели экономия провода на цифровых плантациях их не соблазнила?!

Мне как бы пох, если честно, но иногда прорывается :) Я, к сожалению, никак не могу повлиять на ситуацию в отрасли, поэтому ещё в 2008 году как только пошли темы про АСУ ТП и буржуйское РЗА, купил себе стабилизатор напряжения и инверторный генератор :)

AL

>Пользователям рекомендуется установить последнюю версию SPPA-T3000, в которой устранены обнаруженные уязвимостино патч закрывает только 3 из 54

Потому что для Эксплуатации оставшихся 51 необходим доступ к сети Автоматизации или сети приложений, что в свою очередь возможно только при нарушении security manual, поэтому производитель совершенно прав.

RK

Потому что для Эксплуатации оставшихся 51 необходим доступ к сети Автоматизации или сети приложений, что в свою очередь возможно только при нарушении security manual, поэтому производитель совершенно прав.

да ладно

Vulnerability CVE-2019-18332

An attacker with network access to the Application Server could gain access...

Please note that an attacker needs to have network access to the Application Server

Fixes for CVE-2019-18331, CVE-2019-18333, 2019-18331, CVE-2019-18333, and CVE-2019-18334 2019-18334 are included in SPPAT3000 Service Pack R8.2 SP1.Vulnerability CVE-2019-18331

An attacker with network access to the Application Server could gain access ...

...Please note that an attacker needs to have network access to the Application ServerVulnerability CVE-2019-18332

An attacker with network access to the Application Server could gain access...

Please note that an attacker needs to have network access to the Application Server

AL

да ладно

Vulnerability CVE-2019-18332

An attacker with network access to the Application Server could gain access...

Please note that an attacker needs to have network access to the Application Server

Fixes for CVE-2019-18331, CVE-2019-18333, 2019-18331, CVE-2019-18333, and CVE-2019-18334 2019-18334 are included in SPPAT3000 Service Pack R8.2 SP1.Vulnerability CVE-2019-18331

An attacker with network access to the Application Server could gain access ...

...Please note that an attacker needs to have network access to the Application ServerVulnerability CVE-2019-18332

An attacker with network access to the Application Server could gain access...

Please note that an attacker needs to have network access to the Application Server

Коллеги проводили эксперименты далеко не на актуальной версии, поэтому опять же производитель совершенно прав :)

RK

Коллеги проводили эксперименты далеко не на актуальной версии, поэтому опять же производитель совершенно прав :)

ни тот ни другой сервер не должен отсвечивать наружу, но для 3 таки сделали патч

AL

ни тот ни другой сервер не должен отсвечивать наружу, но для 3 таки сделали патч

Вы опять же правы - «наружу». А почему кто-то был внутри оставим за кадром. Если Вас интересует больше. Подписываем NDA и заезжайте.

RK

или вы стреляете себе в ногу ищя уязвимости недоступные извне, или вендор таки что-то не прикрыл

AL

или вы стреляете себе в ногу ищя уязвимости недоступные извне, или вендор таки что-то не прикрыл

Думаю вы поняли, кто стрелял себе в ноги:)

2019 December 15

I

Коллеги, доброго дня! Посоветуйте, какие используете подходы, технологии, средства шифрования и поддержки целостности технологического трафика АСУ ТП?

NK

NK

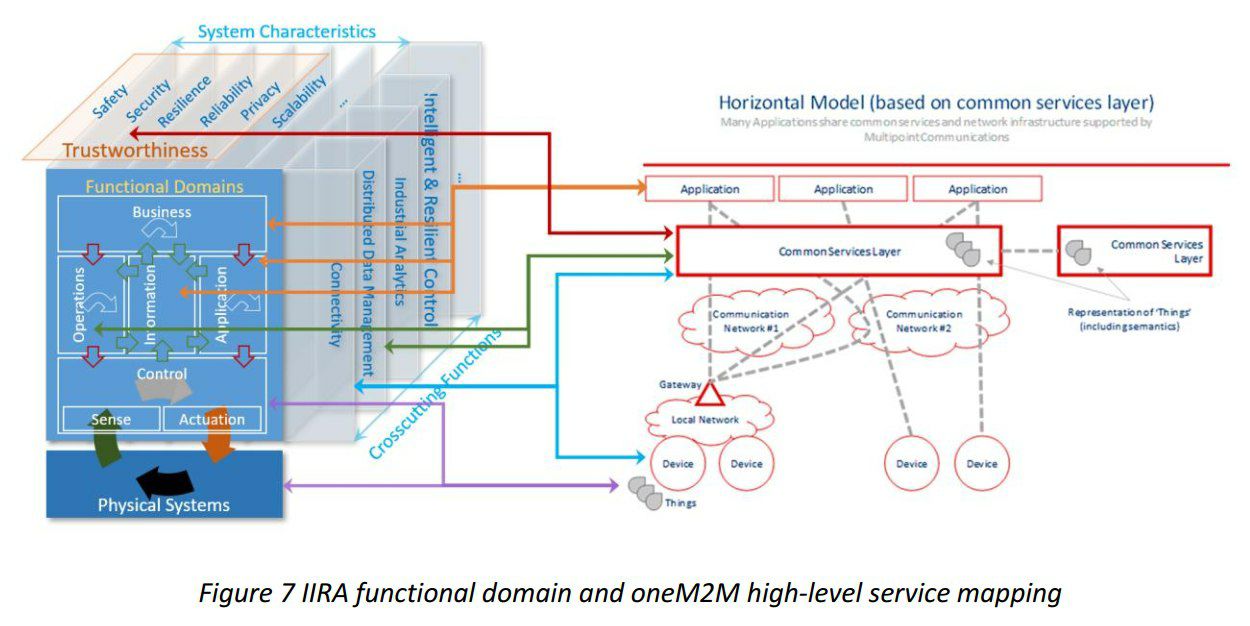

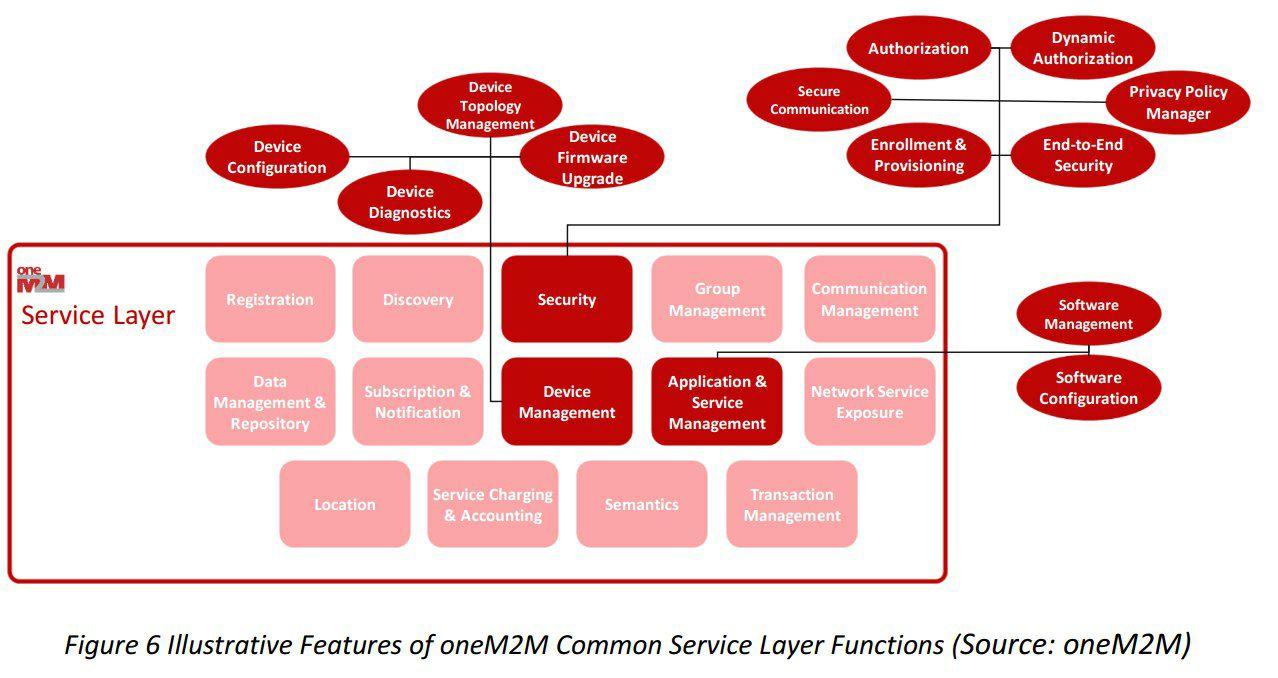

The Industrial Internet Consortium (IIC) и глобальная ассоциация oneM2M выпустили совместный документ в котором показали связь своих архитектурных подходов для проектирования и внедрения систем промышленного Интернета вещей. Кибербезопасность IIoT является одной из приоритетных тем обоих подходов

https://www.iiconsortium.org/press-room/12-12-19.htm

https://www.iiconsortium.org/press-room/12-12-19.htm

2019 December 16

RK

ID:

я думал функциональную безопасность тут не обсуждают ;)

AS

я думал функциональную безопасность тут не обсуждают ;)

Обсуждают ее связь с кибербезопасностью.

Тут Марина говорит, что данная книжка интересна с точки моделирования кибератак и физических последствий (что как я вижу вписывается в The Consequence-driven Cyber-informed Engineering (CCE)

Methodology)

Так же Марина в частности проводила параллели между Alarm Management и Cyber Incident Management в ее докладе на CS3STHML 2019 в Швеции. Вот слайды

https://www.slideshare.net/MarinaKrotofil/cs3sthlm2019krotofilkopeytsev

Тут Марина говорит, что данная книжка интересна с точки моделирования кибератак и физических последствий (что как я вижу вписывается в The Consequence-driven Cyber-informed Engineering (CCE)

Methodology)

Так же Марина в частности проводила параллели между Alarm Management и Cyber Incident Management в ее докладе на CS3STHML 2019 в Швеции. Вот слайды

https://www.slideshare.net/MarinaKrotofil/cs3sthlm2019krotofilkopeytsev

RK

Also sprach Zarathustra Joe Weiss 😀, но старик не совсем тактичен и прям

M

Джо Вайс берет эти идеи от меня. Он уже давно выдает блоги по следам моих материалов

M

Но, к сожалению, я не могу публично высказываться, что Драгосы неправы

AS

Also sprach Zarathustra Joe Weiss 😀, но старик не совсем тактичен и прям

Старик говорит о другом. Что сенсоры нужно защищать в первую очередь от кибератак (одно из двух, либо потому что он рабоатет на SIGA или он работает на SIGA потому что так считает). А это объективно неправильные приоритеты. Сенсоры защищать надо, но все таки значительная часть киберпроблем в ICS из сетевой доступности. С этим надо разобраться в первую очередь.

M

Иначе не дойти мне живой до дома