VK

Size: a a a

2019 December 05

Ждем ещё 4-х участников до круглой цифры)

N

Кто-нибудь есть на Код.Итоги? Как там обстановка?

ВФ

Спокойная

ВФ

И безопасная

ВЖ

Котят раздают 😂

N

Сделайте, пожалуйста, резюме самых интересных тем и моментов, кого не затруднит)

AK

Заявленные регуляторы (ЦБ и ФСТЭК) на мероприятии не появились. Нехороший знак.

2

Сделайте, пожалуйста, резюме самых интересных тем и моментов, кого не затруднит)

Лукацкий.

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

N

2

Лукацкий.

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Спасибо

AS

2

Лукацкий.

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Благодарю

AS

Заявленные регуляторы (ЦБ и ФСТЭК) на мероприятии не появились. Нехороший знак.

Тогда я ничего не потеряла)))

A

Интересно а кто-нибудь собирает статистику по нашему месту вхождению в группу? Можно БД безопасников по регионам собрать.

А в телеге можно место получить входа без участия пользователя?

AK

На секции обратил внимание, что выступление пишется на камеру. Интересно, будет ли доступ? Я решил пойти на одну секцию, но кое-что интересно и на другой...

AG

На секции обратил внимание, что выступление пишется на камеру. Интересно, будет ли доступ? Я решил пойти на одну секцию, но кое-что интересно и на другой...

На Академии обычно выкладывают выступления и доклады

А

А в телеге можно место получить входа без участия пользователя?

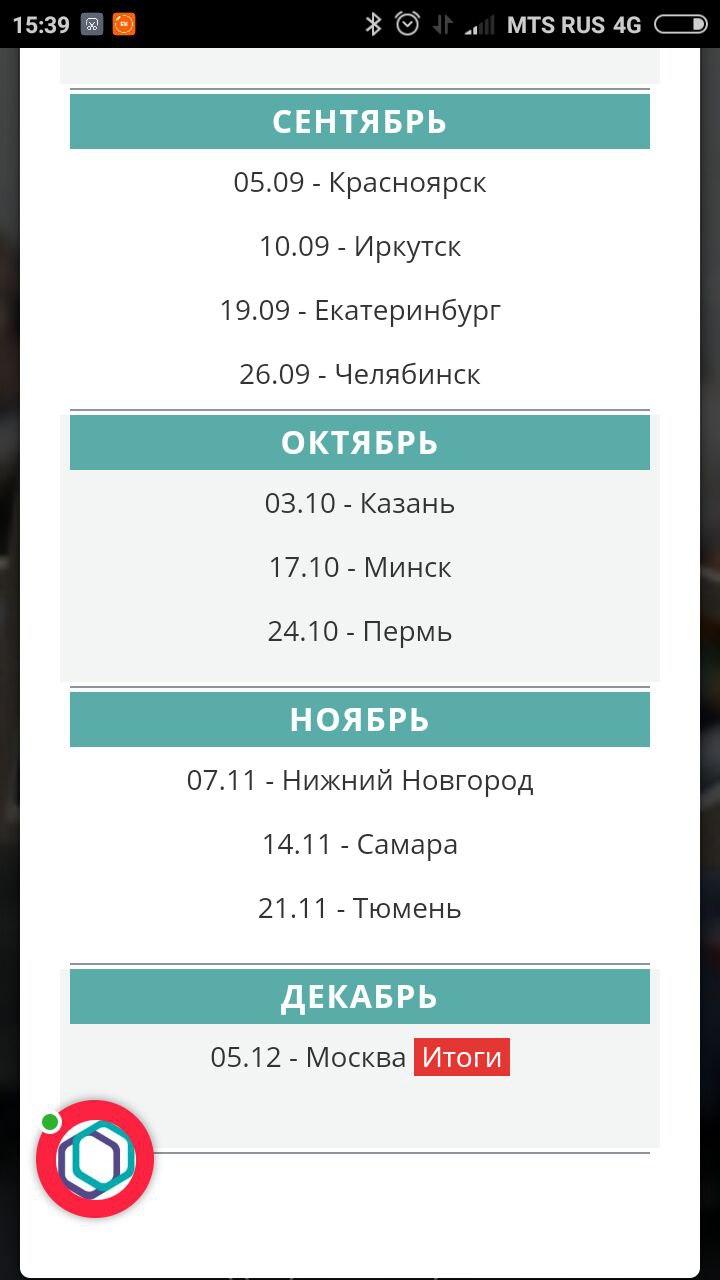

Код ИБ проводит семинары в разных городах, большинство тех кто приезжает на код ИБ- регионы, местные ИБшники. В итоге, зная расписание мероприятий можно закрепить пользователя зарегистрировшегося в день мероприятия на канале в Телеге, к соответствующей территории..

VK

2

Лукацкий.

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Почта-основной вектор.

Схема с черными и белыми списками уходит в небытие, сигнатурный подхол-вчерашний день

Злоумышленники используют легальные каналы:почта,веб, стандартное ПО(psh).

Инет магазины взламывают только для компрометации пользователя. В 185 раз выше вероятность заражения через поисковик, чем через сайты с ПО

Более половины ПО с вредоносами- в обычных файлах, используемых в работе. Не экзешники

Рост фишинговых доменов большой

Фишинговый домен живёт несколько десятков минут. Для заражения

Выявляйте фишинговый домены на лету

Не слишком полагаться на периметр, мониторить

Netflow cflow, ipfix

Nta

SSL офлоудер не помогает

С использованием TLS 1.3 это уже невозможно

Если злоумышленники уже используют шифрование, то терминирование не поможет

Либо анализировать активность на узле,

Через 312 дней информация о зеро дей становится известной. Анализируете аномалии. Не работа потпредопределенным правилам

Защита одним средством не должна быть. Нужен комплекс решений

Весь кил Чейн атаки должен вами контролироваться.

Флешки и юсб, расбери пай-легкотреализуемый и сложно детектируемый вектор.

Ломать поставщика софта или услуг, через обновления заражает инфраструктуру.

Ургозы постоянно эволюционируют.

Предотвращение, мониторинг, реагирование - 33/33/34%

Эти бы слова, да начальству в уши!

Особенно последнее предложение - предотвращение, мониторинг, реагирование.

Особенно последнее предложение - предотвращение, мониторинг, реагирование.

А

А в телеге можно место получить входа без участия пользователя?

AK

На секции обратил внимание, что выступление пишется на камеру. Интересно, будет ли доступ? Я решил пойти на одну секцию, но кое-что интересно и на другой...

за денежку. На вступлении должны были озвучить

AK

Alexander Korb

за денежку. На вступлении должны были озвучить

Было, было. Про монетизацию, подписки...

В самом начале.

В самом начале.