Н

Size: a a a

2020 October 20

АТ

Кто-то у меня спрашивал, как пользоваться IODA и всей вот этой вот тележкой для наблюдениями за шатдаунами.

И вот тут как раз CAIDA выпускает обзорное видео:

https://youtu.be/jpOkIjAHKNc

Текст читает Рама(кришна) Падманабан (не шучу — чувака так зовут) с индийским акцентом, но от этого только понятнее становится :)

А еще, можно включить субтитры, а субтитры перевести на русский — и становится понятным даже таким "знатокам английского", как я.

Коротко, что это за Йода такая:

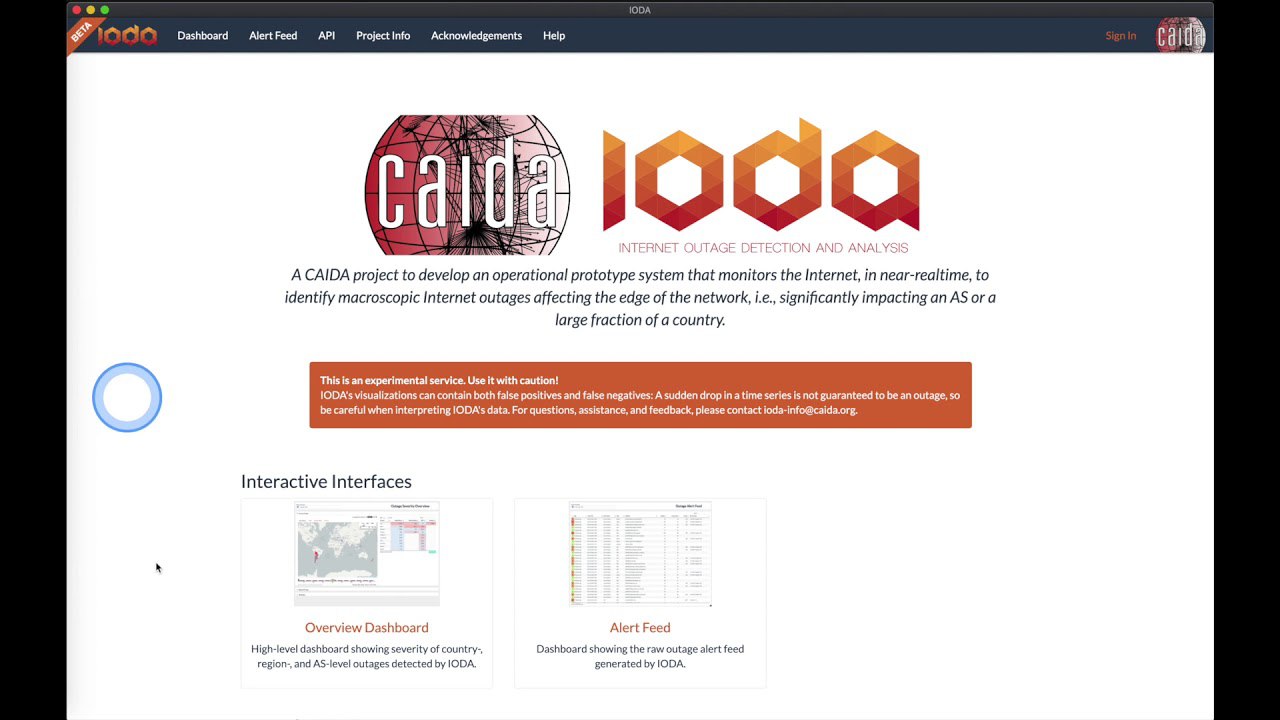

Это проект университета Сан-Диего, Калифорния. Общее название — CAIDA ( Center for Applied Internet Data Analysis) — Центр прикладного анализа данных в Интернете, который был основан аж в 1997 году. IODA расшифровывается Internet Outage Detection and Analysis — Обнаружение и анализ сбоев в Интернете.

Работает по принципу "собрать как можно больше данных, а потом попробовать сделать из всей этой хрени какие-то выводы". Иногда им даже это удается, да.

Главная мякотка IODA — вот этот дашборд: https://ioda.caida.org/ioda/dashboard

Там, собственно, выводы — что происходит в интернетах прямо сейчас. Где чего сломалось. Масштабно, надо отметить. Там есть куча фильтров, кнопок и педалей для тонких настроек. Собственно, видео про то, как эти кнопки нажимать.

Методика, откуда берутся данные и попытка объяснения "как это работает" — вот тут: https://www.caida.org/projects/ioda/

Там довольно путано все написано. Но нужно понимать, что проект работает прежде всего на данных из RIS RIPE NCC — это куча роут-коллекторов по всему миру, которые пишут логи BGP. Потом есть несколько собственных зондов IODA по всему миру от подпроекта Archipelago.

И UCSD Network Telescope который отслеживает так называемое Internet Background Radiation — да, именно: фоновое интернет-излучение. Это обращение к адресному пространству IPv4, которое совершенно точно не задействовано. Ну, например, сетка 0.0.0.0/8 или просто те, что RIR до сих пор не распределили по операторам. (собственно, Darkweb и называется это вот пространство, а не всякие там TOR'ы).

Изучение "фоновой интернет-радиации" интересно тем, что по количеству запросов к несуществующим адресам можно судить об всякой зловредной активности — как правило боты и черви не заморачиваются на проверку корректного адресного пространства, а сразу начинают сканировать 0/0, ибо, ну фигли там — 4 миллиарда адресов-то отсканить, фигня задача. Там, кстати, какие-то терабайты в итоге накапливаются. И по ним можно судить о зараженности сегментов, да.

И вот тут как раз CAIDA выпускает обзорное видео:

https://youtu.be/jpOkIjAHKNc

Текст читает Рама(кришна) Падманабан (не шучу — чувака так зовут) с индийским акцентом, но от этого только понятнее становится :)

А еще, можно включить субтитры, а субтитры перевести на русский — и становится понятным даже таким "знатокам английского", как я.

Коротко, что это за Йода такая:

Это проект университета Сан-Диего, Калифорния. Общее название — CAIDA ( Center for Applied Internet Data Analysis) — Центр прикладного анализа данных в Интернете, который был основан аж в 1997 году. IODA расшифровывается Internet Outage Detection and Analysis — Обнаружение и анализ сбоев в Интернете.

Работает по принципу "собрать как можно больше данных, а потом попробовать сделать из всей этой хрени какие-то выводы". Иногда им даже это удается, да.

Главная мякотка IODA — вот этот дашборд: https://ioda.caida.org/ioda/dashboard

Там, собственно, выводы — что происходит в интернетах прямо сейчас. Где чего сломалось. Масштабно, надо отметить. Там есть куча фильтров, кнопок и педалей для тонких настроек. Собственно, видео про то, как эти кнопки нажимать.

Методика, откуда берутся данные и попытка объяснения "как это работает" — вот тут: https://www.caida.org/projects/ioda/

Там довольно путано все написано. Но нужно понимать, что проект работает прежде всего на данных из RIS RIPE NCC — это куча роут-коллекторов по всему миру, которые пишут логи BGP. Потом есть несколько собственных зондов IODA по всему миру от подпроекта Archipelago.

И UCSD Network Telescope который отслеживает так называемое Internet Background Radiation — да, именно: фоновое интернет-излучение. Это обращение к адресному пространству IPv4, которое совершенно точно не задействовано. Ну, например, сетка 0.0.0.0/8 или просто те, что RIR до сих пор не распределили по операторам. (собственно, Darkweb и называется это вот пространство, а не всякие там TOR'ы).

Изучение "фоновой интернет-радиации" интересно тем, что по количеству запросов к несуществующим адресам можно судить об всякой зловредной активности — как правило боты и черви не заморачиваются на проверку корректного адресного пространства, а сразу начинают сканировать 0/0, ибо, ну фигли там — 4 миллиарда адресов-то отсканить, фигня задача. Там, кстати, какие-то терабайты в итоге накапливаются. И по ним можно судить о зараженности сегментов, да.

Ⓣ

Watch "China designs next Five Year Plan" on YouTube

https://youtu.be/PZ3VAqwFfEM

https://youtu.be/PZ3VAqwFfEM

ЛЗ

ZE

Всем Салам нужна помощь, по QR код для товара создать, сделали генерацию QR код в одном сайте но там платный 15 дней сейчас не работает, есть другой способ сделать QR код можете помочь, заранее спасибо

SY

Всем Салам нужна помощь, по QR код для товара создать, сделали генерацию QR код в одном сайте но там платный 15 дней сейчас не работает, есть другой способ сделать QR код можете помочь, заранее спасибо

Здравствуйте, такое подойдет?

https://ru.qr-code-generator.com/

https://ru.qr-code-generator.com/

ZE

Я с этого сайта сделал

ZE

Здравствуйте, такое подойдет?

https://ru.qr-code-generator.com/

https://ru.qr-code-generator.com/

Я с этого сайта сделал есть другой способ

y

Я с этого сайта сделал есть другой способ

Полно. Забейте генератор qr

SY

Я с этого сайта сделал есть другой способ

А как много кодов нужно и как долго?

Ⓣ

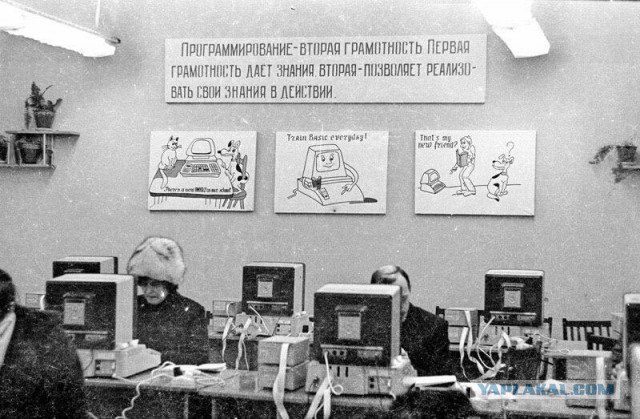

Компьютерные курсы, 1985 год. СССР.

VS

Всем Салам нужна помощь, по QR код для товара создать, сделали генерацию QR код в одном сайте но там платный 15 дней сейчас не работает, есть другой способ сделать QR код можете помочь, заранее спасибо

на гите есть

VS

я использовал phpqrcode

АХ

Я с этого сайта сделал есть другой способ

Сайтов очень много. И бесплатных тоже. Если надо часто и много, дайте задачу, вам напишут генератор

АХ

я использовал phpqrcode

Я вообще помнится себе в блог запихивал генератор шобэ было

VS

VS

Я вообще помнится себе в блог запихивал генератор шобэ было

у меня генерит qr для gswave

АХ

Кстати, добавь на мхелп онлайн-генератор

SY

Кстати, добавь на мхелп онлайн-генератор

Зачем? Плагинами нагружать неохота вовсе.