AK

Size: a a a

2020 February 27

Мешать оно будет анальному огораживанию, а не астпрномам

AK

Голодный, а до дому еще полчаса пилить 😂

AK

Да чет на голодный желудок дремучие охранители изжогу вызывают 😂😂😂

AK

Угк, но у нас даже на брюкве хотят сэкономить

AK

И меняют конституцию натощак 😂😂😂

A

а учреждения статуса елбасы нет?

l

класс :)

LE

История при этом тут старая, ей года минимум полтора, судя по комментариям в интернетах.

AK

История при этом тут старая, ей года минимум полтора, судя по комментариям в интернетах.

Палево кстати не в том что клиенту отдают.. Палево в том что опсосы например обратно в этом же соединении на сервер могут твои ПД транслировать.. в чистейшем и незамутненном виде.. например номер телефона

w

что значит "могут"? всегда транслировали для ВАП)

w

я офигел в своё время, когда стал печеньки прилетающие на хостинг парсить

2020 February 28

LE

Палево кстати не в том что клиенту отдают.. Палево в том что опсосы например обратно в этом же соединении на сервер могут твои ПД транслировать.. в чистейшем и незамутненном виде.. например номер телефона

Да, есть такое.

Но то две разных проблемы.

От вот этой врезки сайты ломаются порой. А от хэдеров с msisdn как-то не особо.

Но то две разных проблемы.

От вот этой врезки сайты ломаются порой. А от хэдеров с msisdn как-то не особо.

w

это еще в эпоху помегабайтных тарифов)

AK

Да, есть такое.

Но то две разных проблемы.

От вот этой врезки сайты ломаются порой. А от хэдеров с msisdn как-то не особо.

Но то две разных проблемы.

От вот этой врезки сайты ломаются порой. А от хэдеров с msisdn как-то не особо.

но клиент палится.. там можно же не только номер передать. а гео например.... или еще что) даже состояние твоего баланса и ежемесячные расходы на связь.. да хер знает что еще)

LE

но клиент палится.. там можно же не только номер передать. а гео например.... или еще что) даже состояние твоего баланса и ежемесячные расходы на связь.. да хер знает что еще)

Всё так. И кликстримом торгуют. Много весёлого.

AK

В общем добро пожаловать в цифровой киберпанк)

AK

и все обходят вопрос с https.. типа он защищенный.. Но данные то можно лить не установленном соединении.. Вопрос желания

LE

Ну да. https решает вопрос целостности веб-трафика. Вопрос конфиденциальности логов и PII он, конечно же, никак не задевает.

Дz

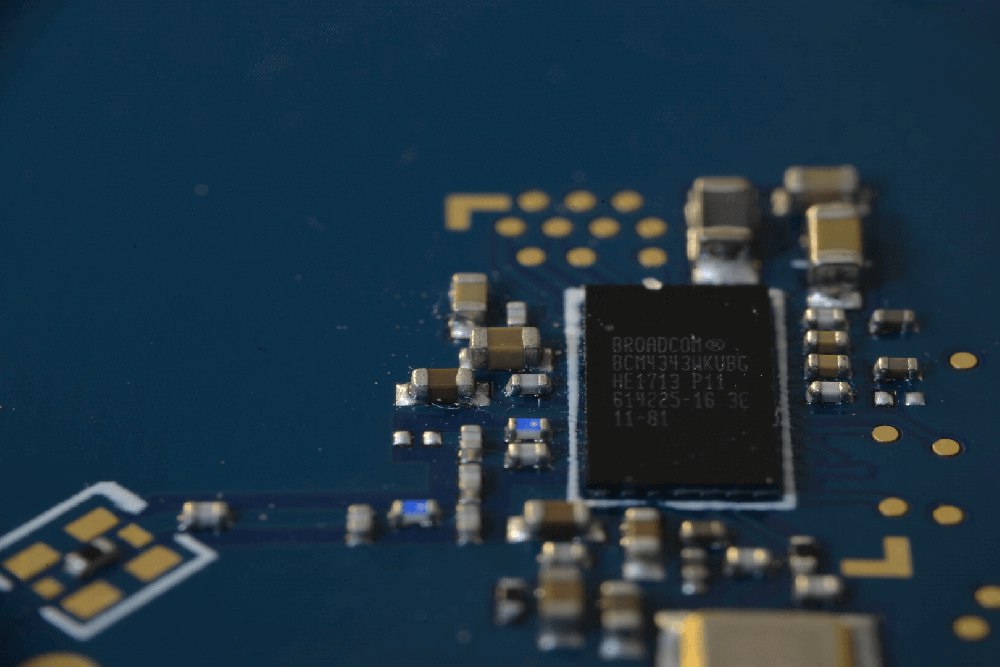

в качестве бонуса — информация о новой уязвимости, которая затрагивает более миллиарда устройств, как пишут обнаружившие её эксперты. Речь идет об уязвимости под названием KrØØk (CVE-2019-15126), которая является родственницей уязвимости KRACK (о ней на канале я писал в 2017 году). KrØØk затрагивает устройства с Wi-Fi-чипами производства Broadcom и Cypress, и она может присутствовать на смартфонах, планшетах, устройствах IoT, в роутерах Wi-Fi и маршрутизаторах. Она позволяет нападающим расшифровать сетевые пакеты, передаваемые по беспроводной сети с устройства, затронутого уязвимостью (подвержены WPA2-Personal и WPA2-Enterprise).

если я правильно понимаю, то простым языком ситуация выглядит так:

при получении специального пакета, которое даже не должно быть в той же сети, контроллер WiFi перезапишет общий ключ шифрования нолем. Но чип продолжит передавать данные с обнуленным ключом, а нападающий сможет расшифровать данные траффика (запросы DNS и HTTP), так как ключ теперь известен (ноль). Трафик, передаваемый в HTTPS, VPN, SSH, остается в безопасности — ломается только шифрование WiFi.

Среди потенциально затронутых устройств — iPhone 6 и позже, MacBook-и, Google Nexus 5 и 6, Amazon Kindle, Raspbeery Pi 3, роутеры Asus, Huawei. Хоть уязвимость и в железе, но она патчится софтовым методом, и Broadcom и Cypress уже выпустили обновления для своих чипсетов. Правда, какоето время займет, чтобы они дошли по цепочке до конечных пользователей (у многих производителей уже дошли, как пишут уже исследователи). Короче, ставить апдейты — это полезно.

https://www.welivesecurity.com/2020/02/26/krook-serious-vulnerability-affected-encryption-billion-wifi-devices/

и еще PDF с деталями

https://www.welivesecurity.com/wp-content/uploads/2020/02/ESET_Kr00k.pdf

если я правильно понимаю, то простым языком ситуация выглядит так:

при получении специального пакета, которое даже не должно быть в той же сети, контроллер WiFi перезапишет общий ключ шифрования нолем. Но чип продолжит передавать данные с обнуленным ключом, а нападающий сможет расшифровать данные траффика (запросы DNS и HTTP), так как ключ теперь известен (ноль). Трафик, передаваемый в HTTPS, VPN, SSH, остается в безопасности — ломается только шифрование WiFi.

Среди потенциально затронутых устройств — iPhone 6 и позже, MacBook-и, Google Nexus 5 и 6, Amazon Kindle, Raspbeery Pi 3, роутеры Asus, Huawei. Хоть уязвимость и в железе, но она патчится софтовым методом, и Broadcom и Cypress уже выпустили обновления для своих чипсетов. Правда, какоето время займет, чтобы они дошли по цепочке до конечных пользователей (у многих производителей уже дошли, как пишут уже исследователи). Короче, ставить апдейты — это полезно.

https://www.welivesecurity.com/2020/02/26/krook-serious-vulnerability-affected-encryption-billion-wifi-devices/

и еще PDF с деталями

https://www.welivesecurity.com/wp-content/uploads/2020/02/ESET_Kr00k.pdf

AG

Броадком традиционно кал