VP

Size: a a a

2021 August 29

Втихаря так блочить и они как будто не при делах)

V

очень просто, 80 и 443 порт закрывать у сайтов, которые не в белом списке (не установили госсертификат) и все

V

не будет же фейсбук переезжать на 81 и 444 порт для россии например, и на пинг ответит ))

VP

200 послал с тспу и все))

VP

А ответ от самого сайта дропнуть

V

200 на https не пройдет же,там вражеский сертификат, RST и все

VP

Специально для России ГОСтовский устанавливать не будут

VP

Фейсбук просто вон по договору обслуживание рабсеян например Мейлу.ру передаст)

VP

Ну как типа Гетт яндексу передал российский сервис

V

их проблемы же, вот закон о приземлении приняли, внесут туда поправку, что https сертифкат как и любой другой метод шифрования должен быть сертифицирован российским ФСТЭК и использовать только российский суверенный СА

VP

И зарубить наконец гугл и ютуп из-за этого)

V

как заблокировать иностранный VPN но разрешить корпоративные? резать по сигнатурам где сертификаты не суверенные и все.

VP

Вообще, я хотел написать длинный текст о ближайшем будущем, но вот нашел комментарий на хабре хороший. И как лентяй вставлю его

VP

Без полной изоляции тоже можно придумать очень много вариантов борьбы.

Большинство популярных VPN-протоколов типа L2TP, PPTP, OpenVPN, Wireguard, и т.д., элементарно определяются любым DPI или даже простейшей сверкой сигнатуры.

Те, что по-хитрее и маскируются под HTTPS типа SSTP, AnyConnect/OpenConnect и Softether вкупе с eSNI/ECH — выявятся с помощью active probing'а и обязательного для всех «национального корневого сертификата» (как пытались сделать в Казахстане).

Всякие варианты, выглядящие как мешанина типа shadowsocks или технологии двойного назначения типа SSH — определяем что происходит по анализу паттернов обмена трафиком туда-сюда и режем скорость до черепашьей.

Если у вас юрлицо, которому VPN нужен для работы, или вы предоставляете какие-либо сервисы по протоколам, определяемым false-positive — то получите специальное разрешение, предоставив пакет документов в Роскомнадзор каждый первый вторник каждого месяца с 9 до 12, и ваши диапазоны IP внесут в белый список.

И так далее.

Да, стоить будет это недешево, но деньги на все это, как обычно, отнимут у самого же населения и у мелко-среднего бизнеса.

В итоге останутся только слишком «слишком умные», способные комбинировать разные технологии, зашумлять канал, применять стеганографию. Информацию о таких методах можно признать запрещенной, а бонусом еще принять какую-нибудь новую статью про «использование несертифицированных средств шифрования» или «пособничество нарушению законодательства методом обхода блокировок», показательно оштрафовать по ней несколько человек на шестизначные суммы или влепить им условные сроки, и всё, желающих пользоваться таким, а уж тем более помогать с этим другим, станет гораздо меньше.

Большинство популярных VPN-протоколов типа L2TP, PPTP, OpenVPN, Wireguard, и т.д., элементарно определяются любым DPI или даже простейшей сверкой сигнатуры.

Те, что по-хитрее и маскируются под HTTPS типа SSTP, AnyConnect/OpenConnect и Softether вкупе с eSNI/ECH — выявятся с помощью active probing'а и обязательного для всех «национального корневого сертификата» (как пытались сделать в Казахстане).

Всякие варианты, выглядящие как мешанина типа shadowsocks или технологии двойного назначения типа SSH — определяем что происходит по анализу паттернов обмена трафиком туда-сюда и режем скорость до черепашьей.

Если у вас юрлицо, которому VPN нужен для работы, или вы предоставляете какие-либо сервисы по протоколам, определяемым false-positive — то получите специальное разрешение, предоставив пакет документов в Роскомнадзор каждый первый вторник каждого месяца с 9 до 12, и ваши диапазоны IP внесут в белый список.

И так далее.

Да, стоить будет это недешево, но деньги на все это, как обычно, отнимут у самого же населения и у мелко-среднего бизнеса.

В итоге останутся только слишком «слишком умные», способные комбинировать разные технологии, зашумлять канал, применять стеганографию. Информацию о таких методах можно признать запрещенной, а бонусом еще принять какую-нибудь новую статью про «использование несертифицированных средств шифрования» или «пособничество нарушению законодательства методом обхода блокировок», показательно оштрафовать по ней несколько человек на шестизначные суммы или влепить им условные сроки, и всё, желающих пользоваться таким, а уж тем более помогать с этим другим, станет гораздо меньше.

V

хороший текст, все по существу. к внедрению в осеннюю сессию госдумы!

V

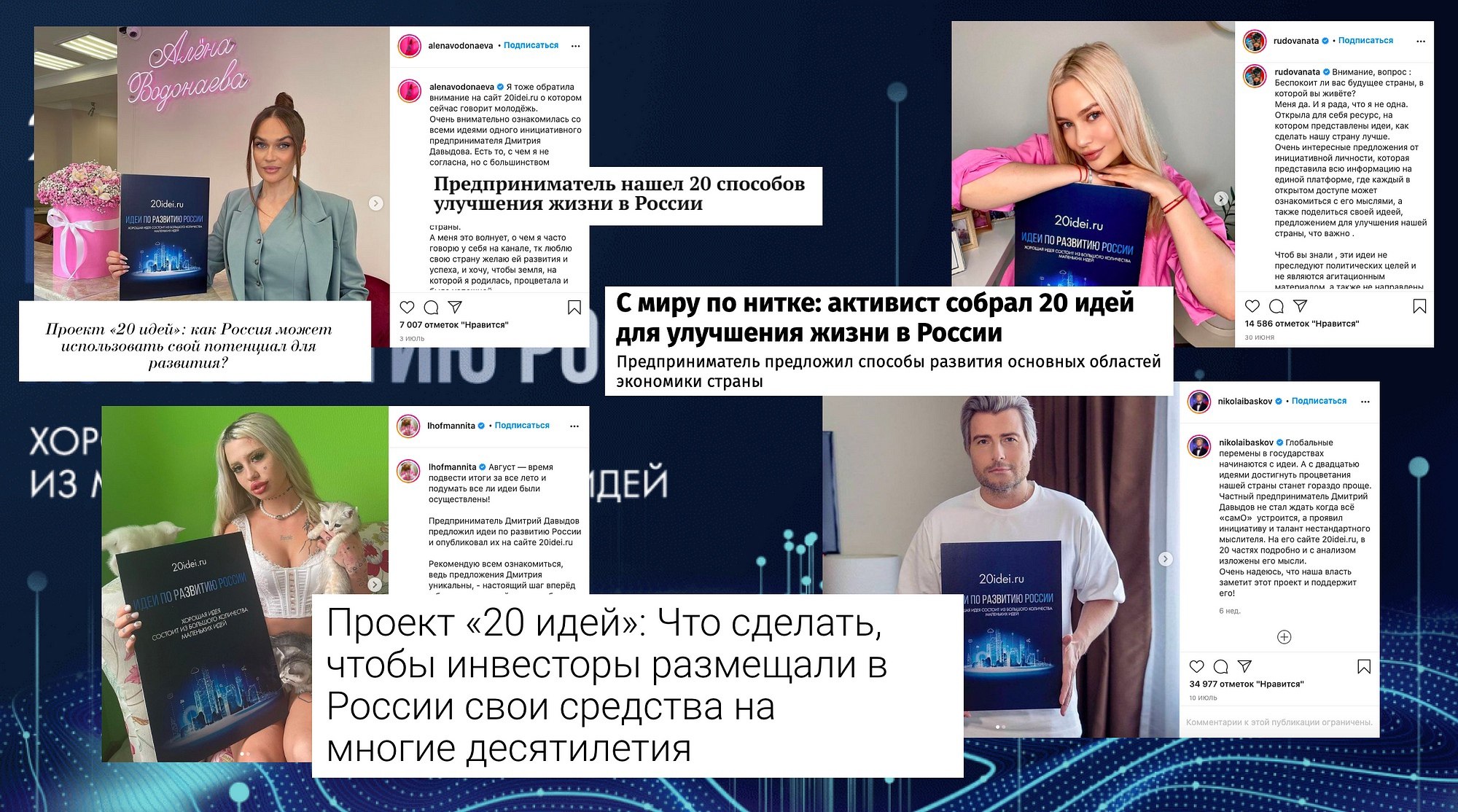

Рунет заполнила реклама «20 идей развития России» — о них пишут СМИ и популярные (часто провластные) блогеры. Но об авторе проекта почти ничего не известно.

Это вызывает в соцсетях ещё больше вопросов о том, кому нужно тратить сотни тысяч рублей на подобную рекламу. Попытались разобраться.

https://tjournal.ru/analysis/429545

Это вызывает в соцсетях ещё больше вопросов о том, кому нужно тратить сотни тысяч рублей на подобную рекламу. Попытались разобраться.

https://tjournal.ru/analysis/429545

VP

Слева порноактриса?

VP

Внизу слева

V

помоему и справа и слева, там везде сплошные порноактеры

VP

А этих я не знаю. Внизу справа там вроде певец какой-то