©К

Size: a a a

2019 March 27

Netmap Это правила аналог DMZ я думаю.

DMZ все же пропускает, а тут порт конкретный

©К

Микрот пропускает все, что идет на 25 на машину с натом, та в свою очередь все, что приходит на 25 отправляет на машину с зентиалом, где постфикс

©К

Так сразу бы и рисовали схему :)

Что и как сделано.

Что и как сделано.

Вот же ж)

A

https://wiki.mikrotik.com/wiki/Manual:IP/Firewall/NAT#1:1_mapping

Тут разные варианты есть. Ну может без двойных натов

Тут разные варианты есть. Ну может без двойных натов

©К

https://wiki.mikrotik.com/wiki/Manual:IP/Firewall/NAT#1:1_mapping

Тут разные варианты есть. Ну может без двойных натов

Тут разные варианты есть. Ну может без двойных натов

Я так понял надо указать микроту где находится локалка, т.к. мой нат ему не говорит это, и направлять прямо на машину постфикса все, что идет на 25 порт? Тогда постфикс увидит реальные ip и можно будет задушить самим постфиксом неугодных?

©К

Проще вторую сетевую воткнуть и минуя нат засунуть в микрот и роутить напрямую на постфикс

©К

©К

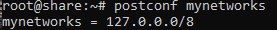

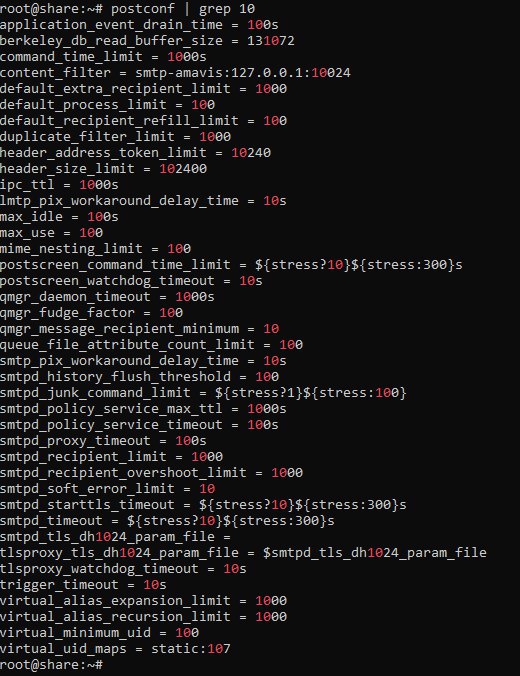

Вывод postconf | grep 10.

Что показывает?

Что показывает?

©К

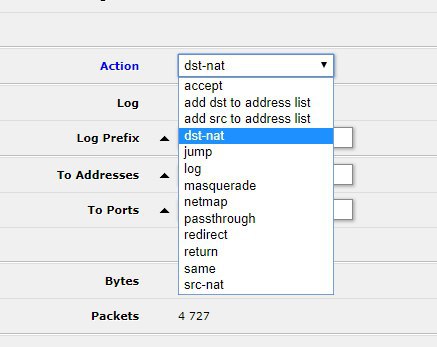

Это выставить в NAT?

©К

©К

Странно, выставил dstnat попытки прекратились в логах постфикса. Почта ходит.

©К

©К

А нет, все на месте

E

Привет всем. Ребят, одолели спам-боты второй день. Щемятся на 25-й порт и брутфорсят пароли. Файр на микротике не очень помогает. postfix пока держится, но игнорит мою настройку mynetwork. Осложняется тем, что почтовик за NAT и я не могу на нем настроить fail2ban, т.к. все запросы идут с IP моего шлюза, что и попадает в логи

Правило 4.2 из статьи есть на микротика? http://ithelp21.ru/kak-zashtitity-mikrotik-bezopasnosty-mikrotik/