D

Size: a a a

2020 May 15

D

я почему-то думал, что app key используется чтобы подобные вещи не подходили от проекта к проекту

AD

Пароли Laravel хэшируются с использованием Hash::make()или bcrypt(), ни один из которых не используется APP_KEY.

Прискорбно

GS

На моей практике был случай, когда был оставлен adminer старой версии, допустим в хосте А. Там я подрубился к себе, к своему mysql серверу (хост Б), и через load data local infile прочитал файлы на хосте А.

Как раз прочитал .env от ларавела. Но так как был adminer, все свелось к тому, что подрубился к базе хоста А и поменял хэш админа.

Кстати, очень интересно, что ларавел принимает хэш сгенерированный на другой машине. Там нет солей для хэширования?

Как раз прочитал .env от ларавела. Но так как был adminer, все свелось к тому, что подрубился к базе хоста А и поменял хэш админа.

Кстати, очень интересно, что ларавел принимает хэш сгенерированный на другой машине. Там нет солей для хэширования?

Админер же весь дырявый

2020 May 16

N

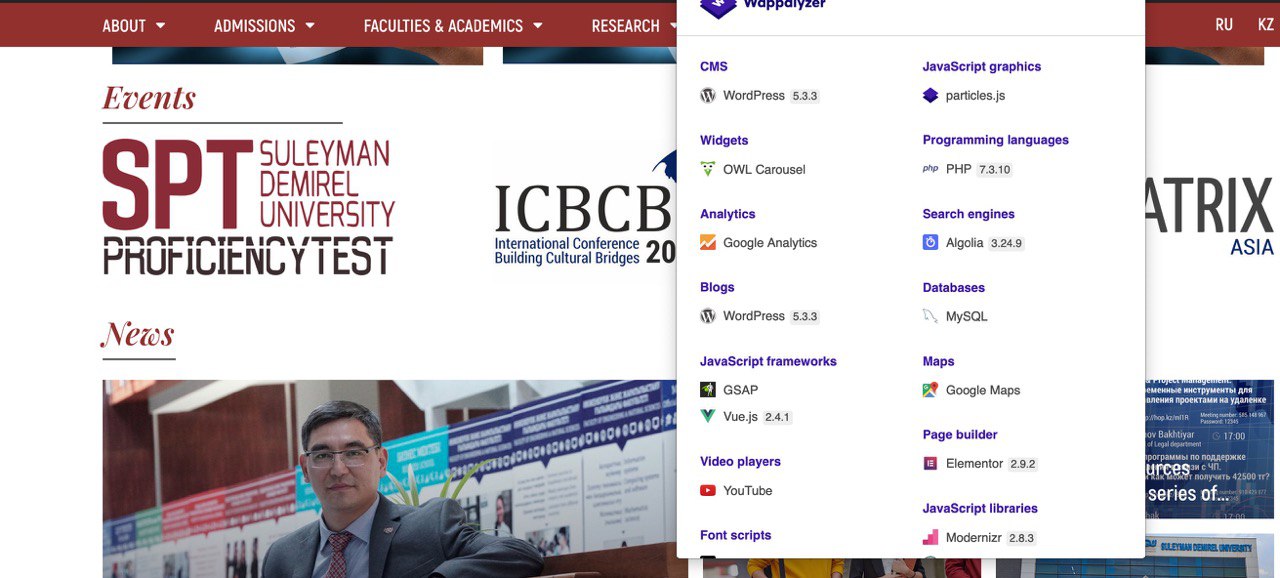

https://www.aues.kz/

сайт универа бахнули поплотному

сайт универа бахнули поплотному

N

покойный сайт был на вордпрессе

КТ

Северная Корея?

N

не знаю какой язык) плагин наверное забыли обновить

нужно было как алмаю и муйт на ларавеле заказать

https://kimep.kz/ на вордпрессе

нужно было как алмаю и муйт на ларавеле заказать

https://kimep.kz/ на вордпрессе

DL

Nomi

https://www.aues.kz/

сайт универа бахнули поплотному

сайт универа бахнули поплотному

D

D

Довротпрессались

U

Nomi

https://www.aues.kz/

сайт универа бахнули поплотному

сайт универа бахнули поплотному

Интересно) Недавно сайт СДУ тоже был взломан, но там стоял редирект на вирус

U

Недавно это 12 мая

N

наверное изза того что он тоже на вордпрессе

N

когда появляется уязвимость в каком то плагине, начинают атаковать по всем вордпресс сайтам с этой уязвимостью

я однажды не понимал почему один сайт каждый раз хакался после того как я его ревертил. эти атаки автоматизируются. приходится узнавать какой плагин создает брешь и потом либо убирать его либо ставить старую версию.

и всегда бекапить

я однажды не понимал почему один сайт каждый раз хакался после того как я его ревертил. эти атаки автоматизируются. приходится узнавать какой плагин создает брешь и потом либо убирать его либо ставить старую версию.

и всегда бекапить

U

Можно немного поиграть со структурой папок, чтобы массовые атаки обходить

U

У меня появилась идея создать скрипт, которому ты даешь на вход папку с вордпресс, а он стирает все признаки wp

U

Мне кажется многим было бы полезно

U

Как думаете?