Д

Size: a a a

2018 November 27

username@domain.test так тоже работает с .ru но вот так domain.ru\user не работает а вот так domain\user работает

RD

и еще совет создать второй сервер аутентификации, который будет обращятся к резервному контроллеру домена

и потом при настройке аутентификации выбрать 2 сервера, что позволит вам работать без проблем при выходе из строя одного из КД

и потом при настройке аутентификации выбрать 2 сервера, что позволит вам работать без проблем при выходе из строя одного из КД

Д

ааа у него в мане как раз таки .local и нет в авторизации ))

Д

и еще совет создать второй сервер аутентификации, который будет обращятся к резервному контроллеру домена

и потом при настройке аутентификации выбрать 2 сервера, что позволит вам работать без проблем при выходе из строя одного из КД

и потом при настройке аутентификации выбрать 2 сервера, что позволит вам работать без проблем при выходе из строя одного из КД

о только что об этом подумал как второй сделать. ок

RD

да, в которых будут юзеры с доступом

и там еще есть расширенный запрос где можно указать группу в которой должны состоять эти пользователи

если не ошибаюсь

и там еще есть расширенный запрос где можно указать группу в которой должны состоять эти пользователи

если не ошибаюсь

ИГ

https://geeklk.com/2014/03/03/pfsense-configuring-windows-active-directory-authentication/

вот здесь похоже на рабочий вариант, только версия pfsense старовата,

но там ничего кардинально не изменилось, думаю что с помощью этого мануала все взлетит

вот здесь похоже на рабочий вариант, только версия pfsense старовата,

но там ничего кардинально не изменилось, думаю что с помощью этого мануала все взлетит

а в чем преимущества этого всего? типа прозрачной аутентификации прокси?

ИГ

или можно группами рулить кому какие ресурсы открыты?

Д

А как проверить какие пользователи загрузились? или там нет такого, и как авторизоваться доменным пользователем. Прогруппы не понял, у меня при создании вкладки есть поле где указываю удаленная или локальная, получается необходимо выбрать удаленная, дать прова? а потом в пользователях добавлять идентичных доменным? или как то можно выбрать и группы и пользователей и раздать прова.

RD

а в чем преимущества этого всего? типа прозрачной аутентификации прокси?

у каждого свои цели в добавлении серверов аутентификации

я например делал OpenVPN с доменной аутентификацией

я например делал OpenVPN с доменной аутентификацией

RD

А как проверить какие пользователи загрузились? или там нет такого, и как авторизоваться доменным пользователем. Прогруппы не понял, у меня при создании вкладки есть поле где указываю удаленная или локальная, получается необходимо выбрать удаленная, дать прова? а потом в пользователях добавлять идентичных доменным? или как то можно выбрать и группы и пользователей и раздать прова.

в самом pfSense есть во вкладке Диагностика пункт Аутентификация

там можете проверить свои учетки из домена

там можете проверить свои учетки из домена

Д

проверил пользователя, не принадлежин не к одной из групп. ну например цель дать доступ к администрированию роутера. попытался создал в ручную с таким же именем и добавил в группу при проверки Пользователь adminad успешно аутентифицировался. Пользователь является членом групп:

Д

т.е в ручную не завести. Вообще цель для сквида для прокси. ну это потом сейчас бы разобраться с этим.

Д

странно создал второй сервер авторизации но там ошибка как и с первым была, все по перепробовал. какая то тут закономерность есть.

RD

Точно все так сделали?

Д

нет не точно. пароль не верен ))

Д

не нашел как указать два сервера авторизации

RD

да, верно, именно для аутентификации в самом web-gui 2 сервера не получится подключить

Д

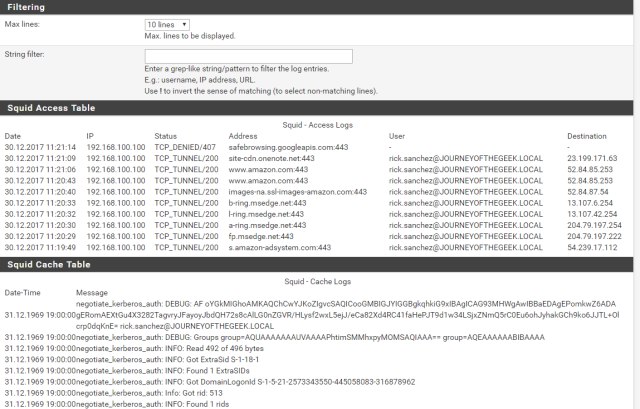

а как посмотреть что не нравится сквиду. настраивал по статье https://journeyofthegeek.com/2017/12/30/pfsense-squid-kerberos/

доменную авторизацию, но после этого перестал стартовать лог acces and cahe пустые

доменную авторизацию, но после этого перестал стартовать лог acces and cahe пустые

Д

ну в плане нет инфы по ошибкам

Д

вот с этими правилами не работает

auth_param negotiate program /usr/local/libexec/squid/negotiate_kerberos_auth -d -k

/usr/local/etc/squid/squidproxu.keytab

auth_param negotiate children 1000

auth_param negotiate keep_alive on

acl auth proxy_auth REQUIRED

http_access deny !auth

http_access allow auth

auth_param negotiate program /usr/local/libexec/squid/negotiate_kerberos_auth -d -k

/usr/local/etc/squid/squidproxu.keytab

auth_param negotiate children 1000

auth_param negotiate keep_alive on

acl auth proxy_auth REQUIRED

http_access deny !auth

http_access allow auth