ON

Size: a a a

2020 March 03

Иван

Можно за основу взять не только закрытые документы, но и открытые, например тот же 282 приказ ФСБ. Там расписано для ЗОКИИ, но никто не мешает его использовать и для незначимых. Тот же регламент, в общем то

Вот уж не уверен. В 282, несмотря на название документа, никакого порядка реагирования на инциденты нет, там рассписано, что должен быть план реагирования и что в него включать. А вот классификация компьютерных атак и инцидентов с порядком их выяления есть в методических рекомендациях. И, несмотря на то что ряд методичек имеет пометку "Конфиденциально", они спокойно рассылаются всем (даже не субъектам КИИ) по официальному (бумажному) запросу.

И

Oleg Nikiforov

Вот уж не уверен. В 282, несмотря на название документа, никакого порядка реагирования на инциденты нет, там рассписано, что должен быть план реагирования и что в него включать. А вот классификация компьютерных атак и инцидентов с порядком их выяления есть в методических рекомендациях. И, несмотря на то что ряд методичек имеет пометку "Конфиденциально", они спокойно рассылаются всем (даже не субъектам КИИ) по официальному (бумажному) запросу.

Документ не читал, не представилось. Коллега задал вопрос про регламент информирования. А это подробно расписано в упомянутом мной приказе

2020 March 05

V

ИБ АСУ ТП КВО-2020 Енютин Алексей Юрьевич, заместитель начальника отдела – начальник лаборатории, ФАУ «ГНИИИ ПТЗИ ФСТЭК России» – "Особенности обеспечения безопасности объектов критической информационной инфраструктуры, являющихся автоматизированными системами управления" https://youtu.be/5wWb_Lxlwks

V

ИБ АСУ ТП КВО-2020 Ответы на вопросы Торбенко Елена Борисовна, заместитель начальника Управления, ФСТЭК России – Реализация законодательства в области обеспечения безопасности КИИ применительно к АСУ ТП КВО https://www.youtube.com/watch?v=1IorQkoe1Tc&feature=youtu.be

2020 March 06

С

Коллеги, добрый день! Подскажите, в 187 написано, что субъект (вне зависимости от наличия значимого ОКИИ) обязан незамедлительно информировать о компьютерных инцидентах....как трактовать данный пункт (ст.9, п.2)? значит ли это что должен быть круглосуточный мониторинг, либо сотрудник, придя на работу и увидев сработку незамедлительно сообщает?

МК

Коллеги, добрый день! Подскажите, в 187 написано, что субъект (вне зависимости от наличия значимого ОКИИ) обязан незамедлительно информировать о компьютерных инцидентах....как трактовать данный пункт (ст.9, п.2)? значит ли это что должен быть круглосуточный мониторинг, либо сотрудник, придя на работу и увидев сработку незамедлительно сообщает?

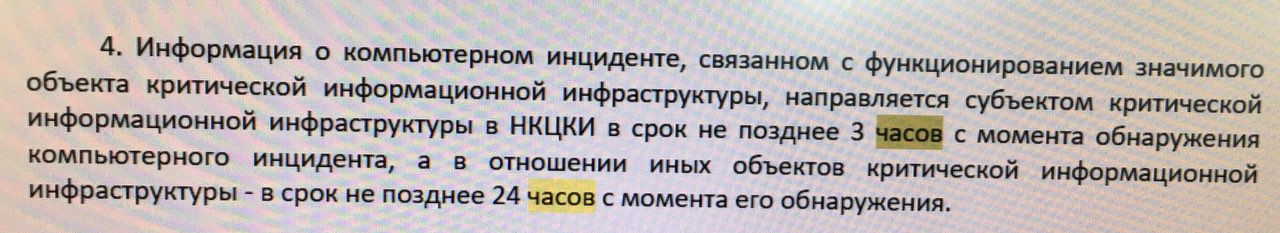

ОКИИ - 24 часа с момента обнаружения

МК

Зокии - 3 часа

С

И как тогда понимать, с момента инцидента или с момента когда сотрудник заметил?

DK

И как тогда понимать, с момента инцидента или с момента когда сотрудник заметил?

А как вы можете проинформировать об инциденте, который не заметили? :)

С момента обнаружения, естественно

С момента обнаружения, естественно

МК

С

А как вы можете проинформировать об инциденте, который не заметили? :)

С момента обнаружения, естественно

С момента обнаружения, естественно

Ваши тех средства зафиксировали инцидент, а сотрудник пришёл на работу только через 12 часов и начал работать. С какого времени отсчёт?

DK

Ваши тех средства зафиксировали инцидент, а сотрудник пришёл на работу только через 12 часов и начал работать. С какого времени отсчёт?

С момента обнаружения. У вас должен быть план реагирования на инциденты, в котором вы должны прописать, что вы считаете моментом обнаружения инцидента. Обычно им считают момент, когда об инциденте стало известно человеку.

В вашем случае это будет момент,иногда человек пришел на работу, посмотрел в логи и обнарудил инцидент.

В вашем случае это будет момент,иногда человек пришел на работу, посмотрел в логи и обнарудил инцидент.

V

с момента, когда работник узнал об КИ. Все будет зависеть от регламента работ ыответственного сотрудника. Просто с точки зрения трудового права. Если вы его обязываете в нерабочее время что то отслеживать и делать по работе - устанавливайцте ему ненормированный рабочих день.

Р

подскажите, есть ГИС в которой есть КИИ , ГИС прошла аттестацию как должно, необходимо ли проводить какие-то отдельные испытания и выдавать протоколы для КИИ ?

V

если ЗОКИИ, то в аттестате должно быть указано подтверждение соответствию такому калссу ГИС и категории значимости КИИ, то есть - подтверждение выполнения 17 и 239 приказа. Если не ЗОКИИ, то ничего не должно быть.

Р

если ЗОКИИ, то в аттестате должно быть указано подтверждение соответствию такому калссу ГИС и категории значимости КИИ, то есть - подтверждение выполнения 17 и 239 приказа. Если не ЗОКИИ, то ничего не должно быть.

а основанием подтверждения класса не должен ли являться какой-нибудь документ?

V

класс ГИС - утвержденный акт классификации ГИС, ЗОКИИ - утвержденный акт категорирования+уведомление от ФСТЭК о внесение объекта в реестр ЗОКИИ

Р

но это определеяет только категорию ЗОКИИ, а соотвествие требованиям?

V

требования для каждой категории свои. Аттестационный орган будет проверять правильность всех этапов, начиная с категорирования. Так как у васЗОКИИ еще и ГИС, то вам еще и МУиН обязательно согласовать с ФСТЭК/ФСБ надо по 676 ПП РФ.

D

требования для каждой категории свои. Аттестационный орган будет проверять правильность всех этапов, начиная с категорирования. Так как у васЗОКИИ еще и ГИС, то вам еще и МУиН обязательно согласовать с ФСТЭК/ФСБ надо по 676 ПП РФ.

На основании чего аттестационный орган будет проверять правильность категорирования? Особенно, если сведения о категорировании с обоснованием ФСТЭК уже согласовал и включил в реестр.