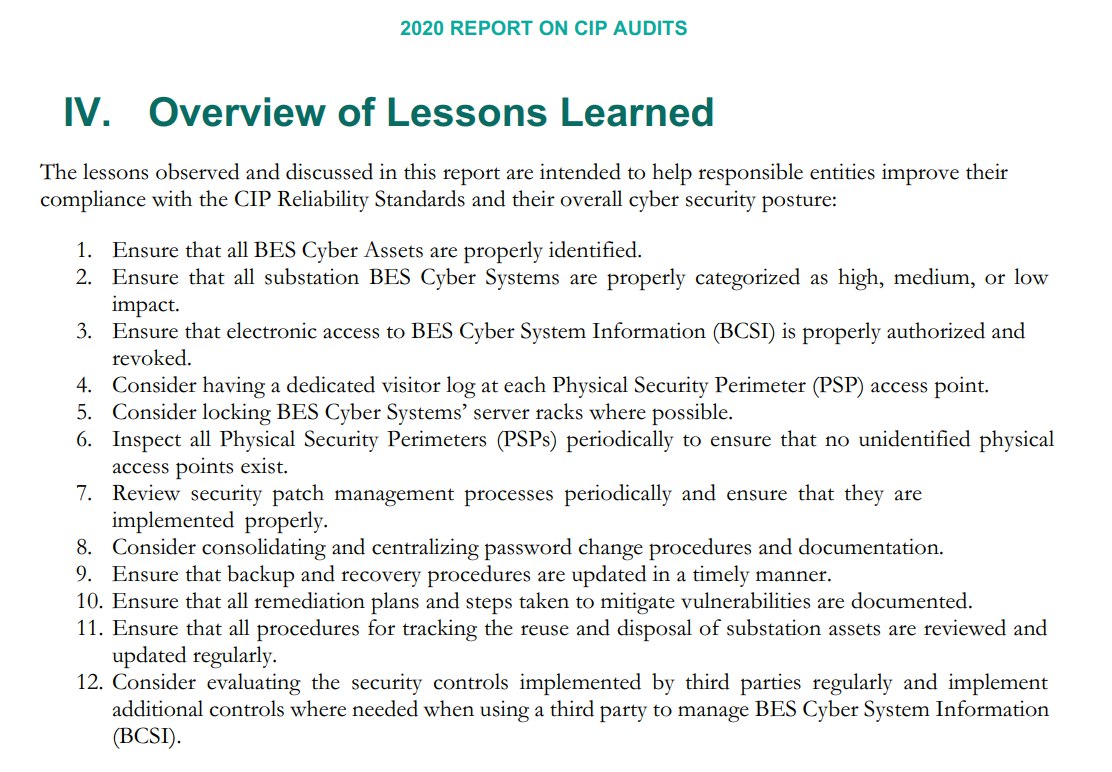

я родными сервис паками wincc ронял так что из образов потом только восстанавливать приходилось, не то что сторонний скрипт.

Так это нормально, делаете бэкап перед тестами. Нам помогает сделать сначала образ системы с установленным софтом проверяем работоспособность-делаем бэкап, потом начинаем эксперименты, выполняем пару пунктов задуманного опять бэкапим и так постоянно, чтобы откатиться можно было ) а потом выбираем образ при котором останавливаемся и проверяем его стабильность. Это упрощает сильно, но это имеет смысл если у вас 3-4 образа ОС+ПО, тк сказать шаблоны подгоняем