MS

Size: a a a

2021 November 20

круто, молодцы! Это ведь тот самый единственный и неповторимый полигон, который делает компания Solar Security?

B

OTE это с бонусами сейловыми, то бишь как повезет

О

Да, тот самый)

AZ

А вот такой пример. Во многих странах ЕС при исполнения директивы НИС, операторы основанных сервисов длжны аудитировть ОТ отдельно от IT, и дать возможность аудиторам произвести пентесты по системам ОТ. Вопросы сразу возникли у тех операторов которых консультанты нагло убеждали что если IT в безопасности то про ОТ надо забыть. Ведь сама директива НИС не слово не молвит о разделении ОТ и IT. Вот законы по каждой стране ЕС, по внедрению директивы, четко их разделяют, и ясно поясняют как аудит по ОТ делать и как по IT.

2021 November 21

MS

для меня новость, что он (теперь?) называется Национальным. Хорошо, что у нас есть здоровая конкуренция на этом рынке. Полигоны стало модно делать🙂

DD

Ну это же не говорит о том что и команды надо разделять, верно? Порядок проведения аудитов и пентестов может быть любой и должен касаться и ит и от, и это правильно.

AZ

Для приличия они вроде вместе, но по отдельности IT-ки пока еще не полностью понимают зачем им дали в нагрузку таких коллег, а ОТ-сты, притворяясь что в команде, поминутно мучаются понять как им удалось попасть в такой среде, где их вообще не понимают. И это не про промышленных предприятий по изготовлению игрушек или пряников, а про критических инфрастуктурах разных тяжёлых промышленных предприятий а также и в сфере энергетики.

2021 November 22

SP

Коллеги, хороший прогресс за последний год, поздравляю ) В вебинаре, имхо, не хватило живых показов интерфейсов и какого-нибудь простенького сценария на модели реальной инфраструктуры.

SP

Гм .. а как консультанты аргументировали тезис о том, что "если IT защищена, то и OT тоже"?

AZ

В директиве речь только об безопасности IT систем и сетей.

MP

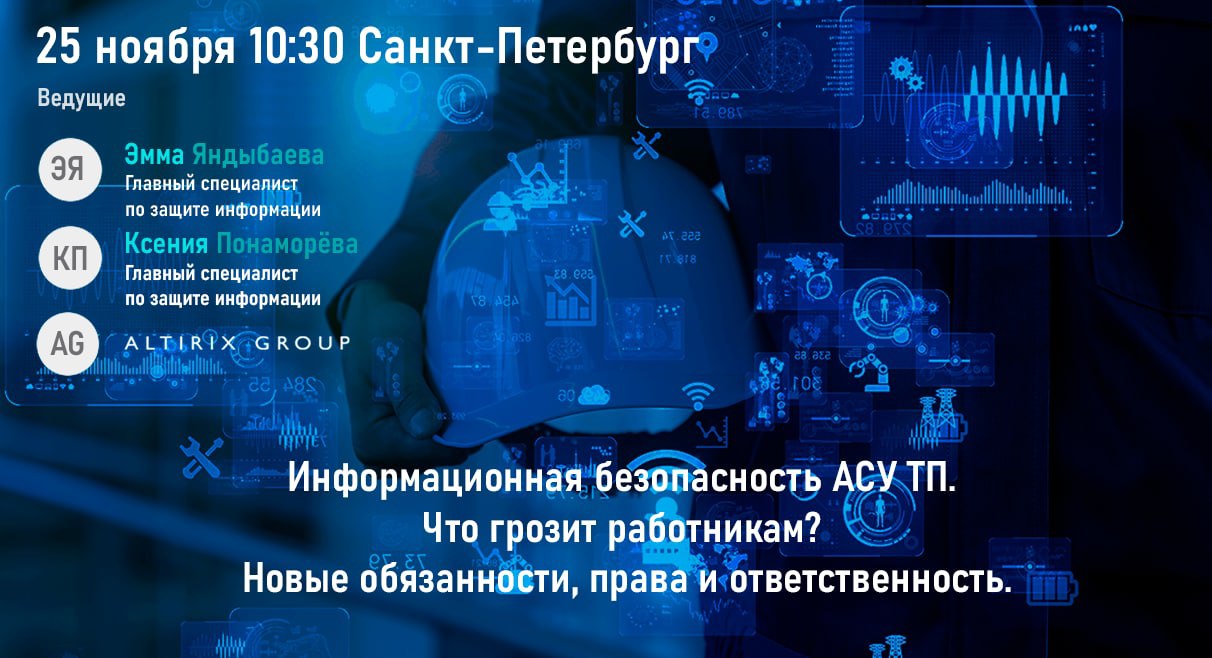

Переслано от Anton Litvinov

Альтирикс Групп приглашает всех желающих принять участие в вебинаре на актуальную тему: "Информационная безопасность АСУ ТП. Что грозит работникам? Новые обязанности, права и ответственность".

Дата: 25.11.2021

Время: 10:30

Длительность: 1-1,5 часа

На практическом вебинаре мы затронем следующие темы:

- Как распределить новые обязанности.

- Как выстроить эффективное взаимодействие между участниками.

- Можно ли переложить ответственность за реализацию мероприятий по ИБ в АСУ ТП на одного человека.

-Требования к образованию в области ИБ для персонала, задействованного в эксплуатации АСУ ТП, ее администрировании и защите информации.

- Административная и уголовная ответственность за нарушение ИБ в АСУ ТП.

- Как обосновать расширение штата специалистов ИБ.

Разложим все по полочкам. В том числе, составим перечень типовых обязанностей, предложим распределение по ролям с учетом законодательства.

Регистрация:

https://altirixgroup.webinar.ru/events/9343279

Сайт организатора:https://altirixgroup.webinar.ru/events/9343279

Сайт организатора:

https://altirixgroup.com

Дата: 25.11.2021

Время: 10:30

Длительность: 1-1,5 часа

На практическом вебинаре мы затронем следующие темы:

- Как распределить новые обязанности.

- Как выстроить эффективное взаимодействие между участниками.

- Можно ли переложить ответственность за реализацию мероприятий по ИБ в АСУ ТП на одного человека.

-Требования к образованию в области ИБ для персонала, задействованного в эксплуатации АСУ ТП, ее администрировании и защите информации.

- Административная и уголовная ответственность за нарушение ИБ в АСУ ТП.

- Как обосновать расширение штата специалистов ИБ.

Разложим все по полочкам. В том числе, составим перечень типовых обязанностей, предложим распределение по ролям с учетом законодательства.

Регистрация:

https://altirixgroup.webinar.ru/events/9343279

Сайт организатора:https://altirixgroup.webinar.ru/events/9343279

Сайт организатора:

https://altirixgroup.com

AK

Сергей, спасибо, стараемся!) Все покажем в следующем вебинаре, уже более техническом.

А

Ассоциация «Цифровая энергетика» в рамках работы Экспертной группы по кибербезопасности продолжает серию мероприятий по обмену опытом с ведущими компаниями в сфере безопасности процессов анализа исходного кода программного обеспечения, применяемого и планируемого к применению в организациях электроэнергетики

23 ноября на площадке Ассоциации свой доклад «Современные подходы к контролю безопасности ПО: от минимального набора мер (для среднего уровня компаний) до глубокой экспертизы (для крупных организаций)» представит менеджер продукта appScreener из компании Ростелеком-Solar.

Целью таких мероприятий является обмен актуальной информацией, в том числе:

• Формулирование проблематики (в том числе и с учетом требований Регуляторов) и определение ролей участников отрасли с разделением ответственности.

• Представление примеров лучших практик для каждого из участников отрасли.

• Определение точек возможного сотрудничества с экспертными компаниями в области ИБ, в том числе на примере компании Ростелеком-Solar.

https://www.digital-energy.ru/2021/11/22/news/23112021/

23 ноября на площадке Ассоциации свой доклад «Современные подходы к контролю безопасности ПО: от минимального набора мер (для среднего уровня компаний) до глубокой экспертизы (для крупных организаций)» представит менеджер продукта appScreener из компании Ростелеком-Solar.

Целью таких мероприятий является обмен актуальной информацией, в том числе:

• Формулирование проблематики (в том числе и с учетом требований Регуляторов) и определение ролей участников отрасли с разделением ответственности.

• Представление примеров лучших практик для каждого из участников отрасли.

• Определение точек возможного сотрудничества с экспертными компаниями в области ИБ, в том числе на примере компании Ростелеком-Solar.

https://www.digital-energy.ru/2021/11/22/news/23112021/

2021 November 23

y

Движ #1: Перевод названий тактик: сводка #1

--[ 7 Октября 2021 ]--

- Александр Дорофеев (@alexdorofeev) предложил [1] свою версию перевода названий 14 тактик в группе SOС Технологии (@phd_soc)

- Сообщение переслали в группу @attack_community. Началось обсуждение альтернативных версий перевода

Участники дискуссии: Олег Скулкин (@Ox0136), Игорь Михайлов (@IgorMikhaylov), Александр Большаков (@spacepatcher), Константин Грищенко (@iddqdidkfa), Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Сергей Куприн (@PartyH4RD), Даниил Югославский (@yugoslavskiy), Кирилл Митрофанов (@qwerty_bubble), Степан Богачев (@stvTel)

--[ 12 Октября 2021 ]--

- Анализ публикаций за последние 5 лет показал [2] что встречается в среднем 3,5 версии перевода каждой из 14 тактик

- Предложено [2] разработать единый перевод названий тактик

- Началось обсуждение принципов перевода

Участники дискуссии: Алексей Синцов (@Eik00d), Алексей Лукацкий (@alukatsk), Сергей Солдатов (@votadlos), Игорь Беляков (@ibelyakov), Андрей Ситнов (@SitNoff), Олег Кореев (@qudu_security), Антон Кутепов (@aw350m3), Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Даниил Югославский (@yugoslavskiy), Павел Кузнецов (@stonemonkey), Сергей Куприн (@PartyH4RD), Степан Богачев (@stvTel)

--[ 29 Октября 2021 ]--

- Составлены предварительные принципы перевода названий тактик [3]

- Началась работа [4] по переводу 10 тактик из 14. Четыре тактики заблокированы продолжающимся обсуждением

--[ 22 Ноября 2021 ]--

- Четыре тактики по прежнему заблокированы продолжающимся обсуждением

- Завершен первый этап работы над переводом названия тактики @attack_TA0006: Credential Access [5]

Переводили: Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Павел Кузнецов (@stonemonkey), Кирилл Митрофанов (@qwerty_bubble), Даниил Югославский (@yugoslavskiy), Олег Волков (@VolkovOleg)

[1] https://t.me/attack_community/2537

[2] https://t.me/attack_community/2744

[3] https://t.me/attack_community/3144

[4] https://t.me/attack_community/3140

[5] https://t.me/attack_TA0006/118

--[ 7 Октября 2021 ]--

- Александр Дорофеев (@alexdorofeev) предложил [1] свою версию перевода названий 14 тактик в группе SOС Технологии (@phd_soc)

- Сообщение переслали в группу @attack_community. Началось обсуждение альтернативных версий перевода

Участники дискуссии: Олег Скулкин (@Ox0136), Игорь Михайлов (@IgorMikhaylov), Александр Большаков (@spacepatcher), Константин Грищенко (@iddqdidkfa), Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Сергей Куприн (@PartyH4RD), Даниил Югославский (@yugoslavskiy), Кирилл Митрофанов (@qwerty_bubble), Степан Богачев (@stvTel)

--[ 12 Октября 2021 ]--

- Анализ публикаций за последние 5 лет показал [2] что встречается в среднем 3,5 версии перевода каждой из 14 тактик

- Предложено [2] разработать единый перевод названий тактик

- Началось обсуждение принципов перевода

Участники дискуссии: Алексей Синцов (@Eik00d), Алексей Лукацкий (@alukatsk), Сергей Солдатов (@votadlos), Игорь Беляков (@ibelyakov), Андрей Ситнов (@SitNoff), Олег Кореев (@qudu_security), Антон Кутепов (@aw350m3), Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Даниил Югославский (@yugoslavskiy), Павел Кузнецов (@stonemonkey), Сергей Куприн (@PartyH4RD), Степан Богачев (@stvTel)

--[ 29 Октября 2021 ]--

- Составлены предварительные принципы перевода названий тактик [3]

- Началась работа [4] по переводу 10 тактик из 14. Четыре тактики заблокированы продолжающимся обсуждением

--[ 22 Ноября 2021 ]--

- Четыре тактики по прежнему заблокированы продолжающимся обсуждением

- Завершен первый этап работы над переводом названия тактики @attack_TA0006: Credential Access [5]

Переводили: Илья Енин (@EVILYA), Егор Подмоков (@podmokov), Павел Кузнецов (@stonemonkey), Кирилл Митрофанов (@qwerty_bubble), Даниил Югославский (@yugoslavskiy), Олег Волков (@VolkovOleg)

[1] https://t.me/attack_community/2537

[2] https://t.me/attack_community/2744

[3] https://t.me/attack_community/3144

[4] https://t.me/attack_community/3140

[5] https://t.me/attack_TA0006/118

T

Это очень серьёзная штука. Вестас один из крупнейших игроков на рынке возобновляемой энергии. Они не только производители, но и у них есть удаленный доступ на «фермы». Короче очень похоже, что будет очередной сапплай чейн

v

а что-то пострадало в OT части? по новости - данные в корпоративке скомпрометированы.

T

Дело в том, что их IT - это чужое OT

T

Но это мое предположение, основанное на работе с ними