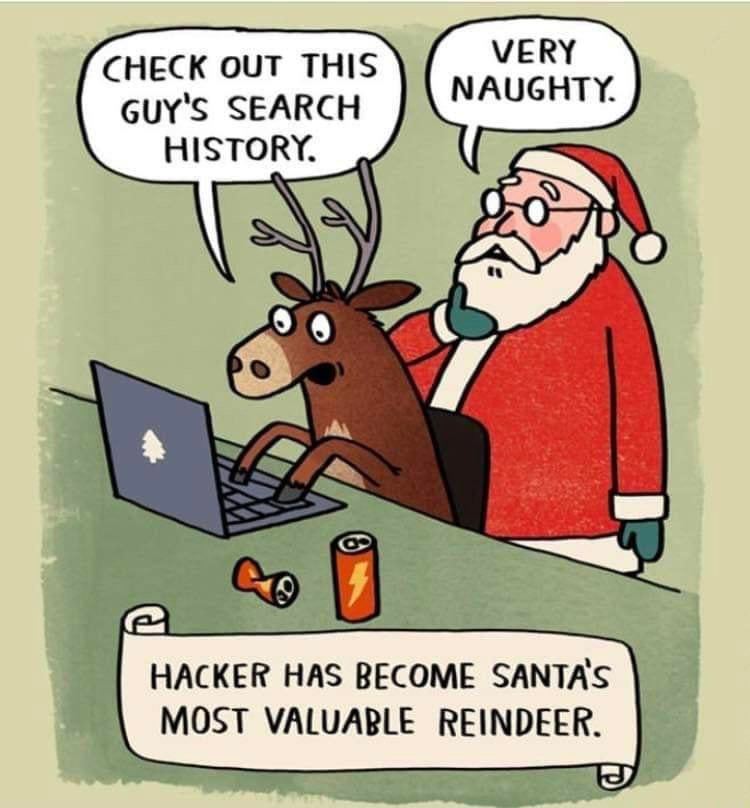

Как научиться применять реверс-инжиниринг в своей разработке?

Начните с демо-урока «Анализ шелкода» 16 декабря. Вместе с Артуром Пакуловым вы разберете образец вредоноса, который из себя представляет сдампленный кусок шелкода.

Демо-занятие — возможность попробовать онлайн-курс «Reverse-Engineering. Basic» и познакомиться с преподавателем. Базовый уровень программы познакомит вас с ключевыми возможностями реверс-инжиниринга.

Для регистрации на занятие пройдите вступительный тест: https://otus.pw/oP4a/