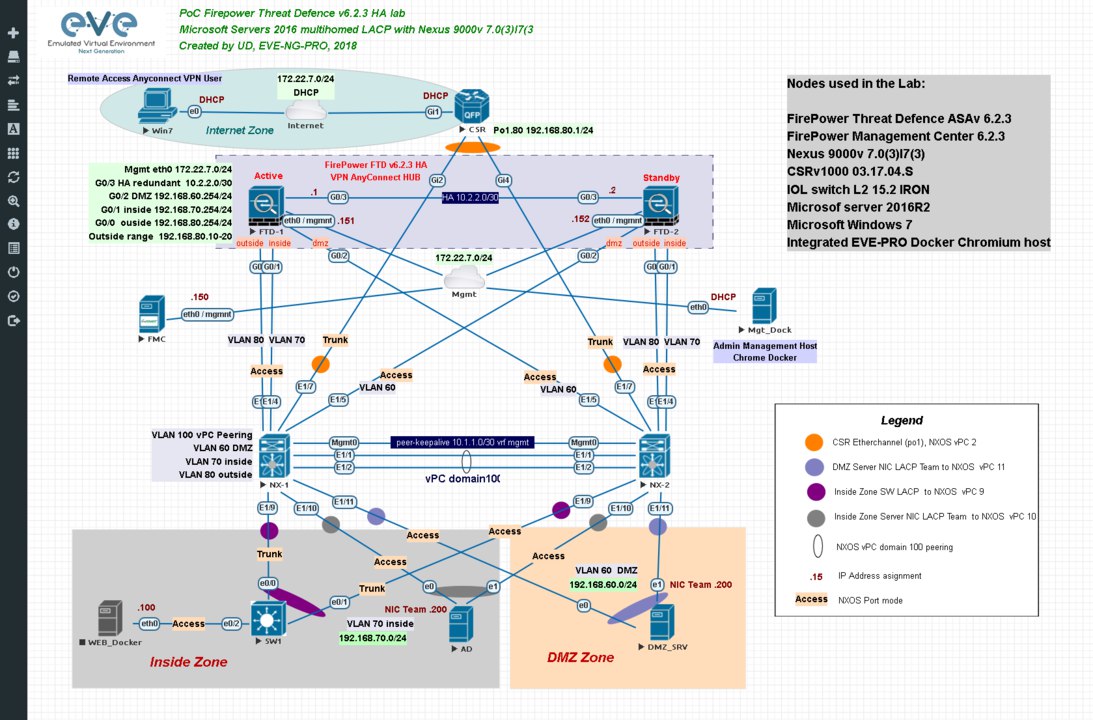

А теперь давайте немного разберёмся, что же на самом деле происходит.

Итак, с год назад один ловкий парень заметил, что ежели собрать хитрый пакет и заслать его на порт 4786, то в коде Smart Install Client случается переполнение буфера, отчего целая серия девайсов под управлением Cisco IOS и Cisco IOS XE сдаётся без боя, отдаваясь любому желающему целиком и полностью.

Как заведено у ловких парней, он поделился данным наблюдением с не менее ловкими парнями на не самом безызвестном мероприятии. Коллеги по цеху оценили и даже выдали приз, и дальше начинается интересное. По условия мероприятия, общаться с вендором забота (и право) исключительно организаторов смотра юных талантов. Свято блюдя это право, они рассказали всю правду Cisco через каких-то жалких 4 месяца. Видимо никак не могли презентацию покрасивей нарисовать.

Ответственные товарищи в Cisco призадумались и очень попросили не публиковать деталей до 28 марта сего года.

И вот вся информация опубликована, и со всех сторон пошли репорты, что похоже следы использования этой прелести стали находить у себя и провайдеры всех мастей, и просто владельцы интересных инфраструктур.

Беда в том, что порт 4786 открыт по умолчанию и мало кто его закрывает специально. По первым прикидкам в сети около 8,5 миллионов устройств с торчащим 4786 наружу, из которых 250 тысяч имеют подтверждённую уязвимость.

Хочешь проверить насколько ты можешь спать спокойно? Забрось в сеть нечто вроде:

nmap -p T:4786 192.168.1.0/24Сканирование удел лентяев? Тогда спроси у железа:

switch>show vstack config Role: Client Oper Mode: Enabled или Role: Client (SmartInstall enabled) Ну а если хочешь сразу и наверняка, то скажи просто заклинание

no vstack или чтобы наверняка, руби с плеча

ip access-list extended SMI_HARDENING_LIST permit tcp host 10.10.10.1 host 10.10.10.200 eq 4786 deny tcp any any eq 4786 permit ip any any`https://www.youtube.com/watch?v=CE7KNK6UJuk