Size: a a a

2018 January 28

Рубрика "говорит Лосось"

Лосось: Интересно, кто же эти граждане, проходу которых мешают другие граждане?

Лосось: Интересно, кто же эти граждане, проходу которых мешают другие граждане?

Во Львове задержаны активисты организации "Екологічна платформа", проводившие акцию протеста у цирка. Пикет был сорван полицией и ультраправыми - Правым сектором и Нацкорпусом.

http://bit.ly/2nknGB0

http://bit.ly/2nknGB0

(от друзей пришло)

Львов: инкриминировали ст. 173 КУпАП ("Дрібне хуліганство"), но одному что-то более серьезное понаписывали про "провокации", "заостренные предметы". Превысили три часа с момента задержания. Полицейские, говорят, здоровались с противниками акции фразой "White Pride".

2018 January 29

Найдены шокирующие данные об истоках современного гномизма. Новые полулица это взгляд из будущего. Эти глаза молчат. Теперь источники открытого огня (типа костра) больше не пугают их. Оуэн умер. Не дождался. Не ощутил этого величия. Так узрейте же:

https://youtu.be/YZV5uABRyyA

https://youtu.be/YZV5uABRyyA

2018 January 30

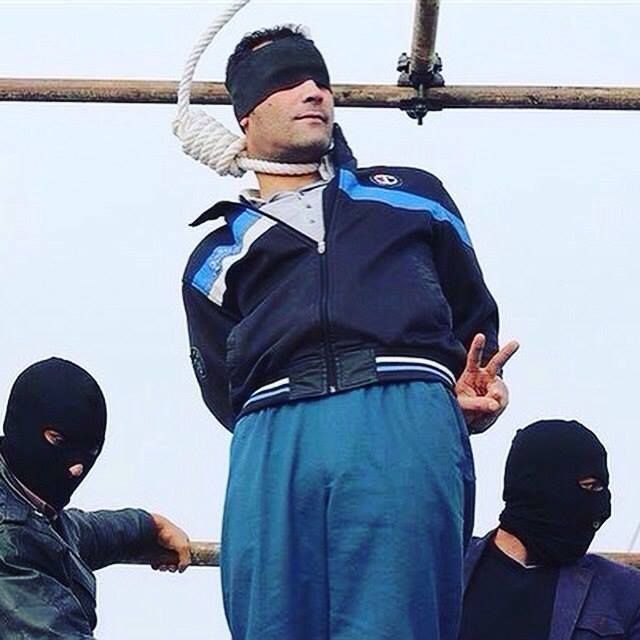

Осуждённый за Мохареб ("борьба против бога")

When the rak na gore svisnet

2018 January 31

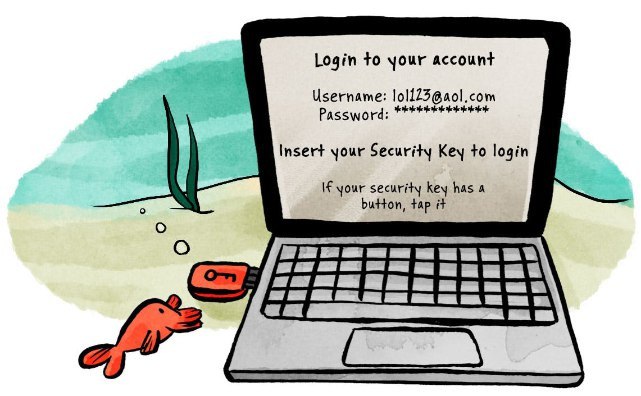

Товарищи перевели отличный комикс про фишинг.

http://telegra.ph/Kak-zashchitit-sebya-ot-fishinga-01-29-3

http://telegra.ph/Kak-zashchitit-sebya-ot-fishinga-01-29-3

Отпустили они, конечно. Дима до сих пор с браслетом дома сидит. Завтра только разбираться едут. Главная интрига: прекращение преследования или подписка о невыезде? Нашим адвокатам никто не колется. http://tass.ru/proisshestviya/4915773

Волна единых действий

Вчера Павел Никулин стоял в пикете у ФСБ - сегодня оперативники пришли к нему

"Сейчас же не 37-й год — что хочешь, то и говори, тем более в Интернете, "черный воронок" за тобой завтра не приедет", – заявил Путин, и он, конечно, прав. Технологии совершили большой скачок, и воронок завтра не приедет. За Пашей Никулиным, например, он приехал сегодня.

Ячейка террористов "Боярышник" овладевает навыками боя в лесу.

Это французская тюрьма Fleury-Mérogis где уже неделю идут протесты заключённых в ответ на ухудшение условий содержания (сокращение прогулки с 2 ч. до 45 мин, отсутствие свиданий и питания) #ACAB

Лаборатория, в которой я работаю, (Citizen Lab, University of Toronto) выпустила подробное расследование о массивной фишинг-кампании против тибетских активистов (а также других "врагов" КНР). По материалам расследования выходит, что Китайские спецслужбы наняли хакера, который развернул 3 сервера, сделал несколько десятков фейковых логин-страниц и сайтов, имитирующих популярные почтовые сервисы (Gmail, Zimbra, Yahoo...), подделывал https сертификаты...

Всего операция длилась 19 месяцев, было зарегистрировано 172 домена, использовалось 11 целевых тем для фишинга активистов, рассылались 58 разных заражённых документов. Вся операция стоила хакерам ...1068 американских долларов! Но проблема в том, что по ходу дела наняли реально новичка, и он допустил кучу дыр в своей системе. В эти дыры и пролезли мои прекрасные пронырливые коллеги и наблюдали несколько месяцев за разворачиванием кампании.

Читайте захватывающий отчёт (с картинками и схемами, примерами фишинг-атак, скриншотами подставных логин-страниц и т.п.)

https://citizenlab.ca/2018/01/spying-on-a-budget-inside-a-phishing-operation-with-targets-in-the-tibetan-community/

Всего операция длилась 19 месяцев, было зарегистрировано 172 домена, использовалось 11 целевых тем для фишинга активистов, рассылались 58 разных заражённых документов. Вся операция стоила хакерам ...1068 американских долларов! Но проблема в том, что по ходу дела наняли реально новичка, и он допустил кучу дыр в своей системе. В эти дыры и пролезли мои прекрасные пронырливые коллеги и наблюдали несколько месяцев за разворачиванием кампании.

Читайте захватывающий отчёт (с картинками и схемами, примерами фишинг-атак, скриншотами подставных логин-страниц и т.п.)

https://citizenlab.ca/2018/01/spying-on-a-budget-inside-a-phishing-operation-with-targets-in-the-tibetan-community/