Size: a a a

2017 May 01

2017 May 02

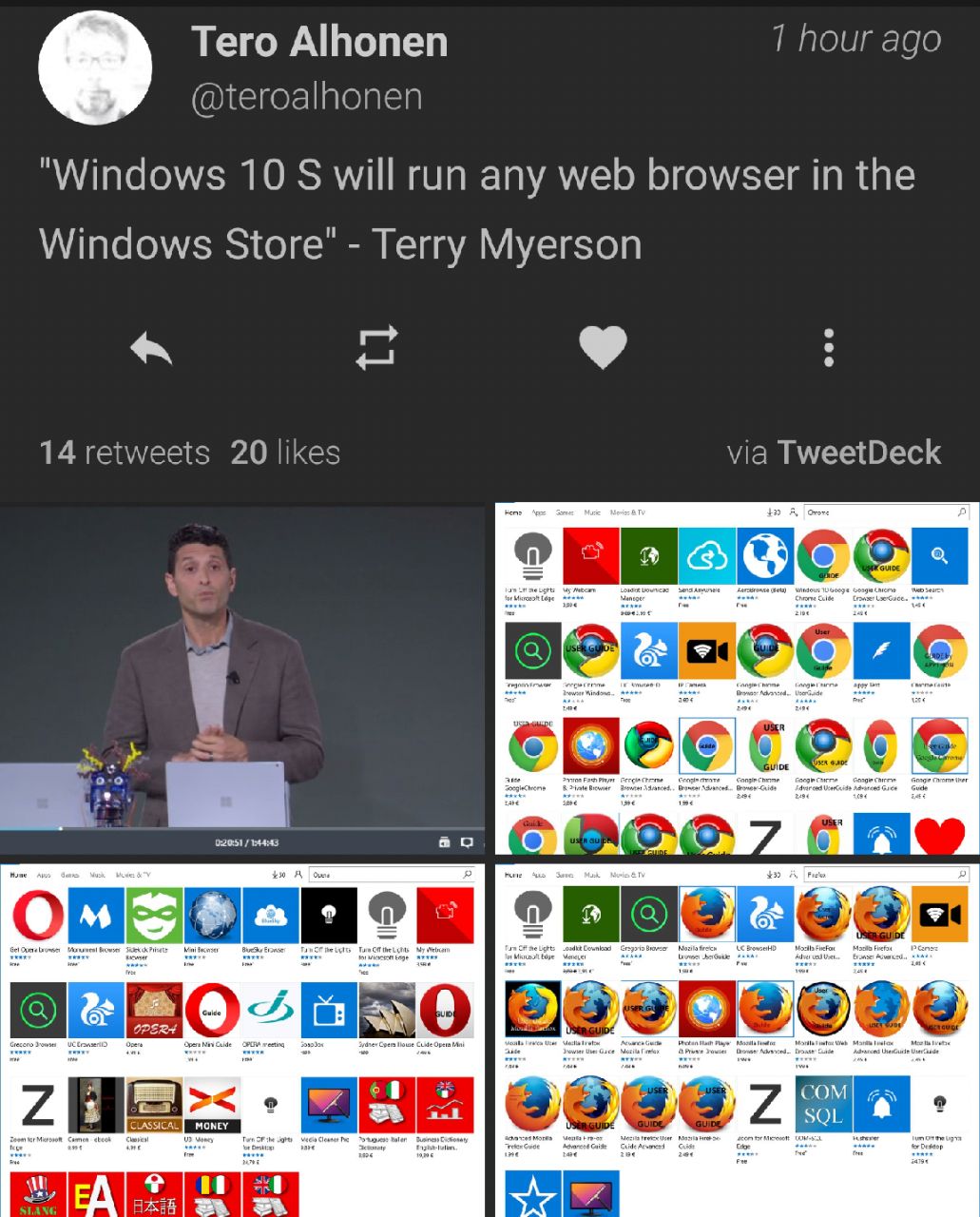

Windows 10 S - FAQ https://support.microsoft.com/help/4020089/windows-10-s-faq

2017 May 03

Картинка к посту ↓

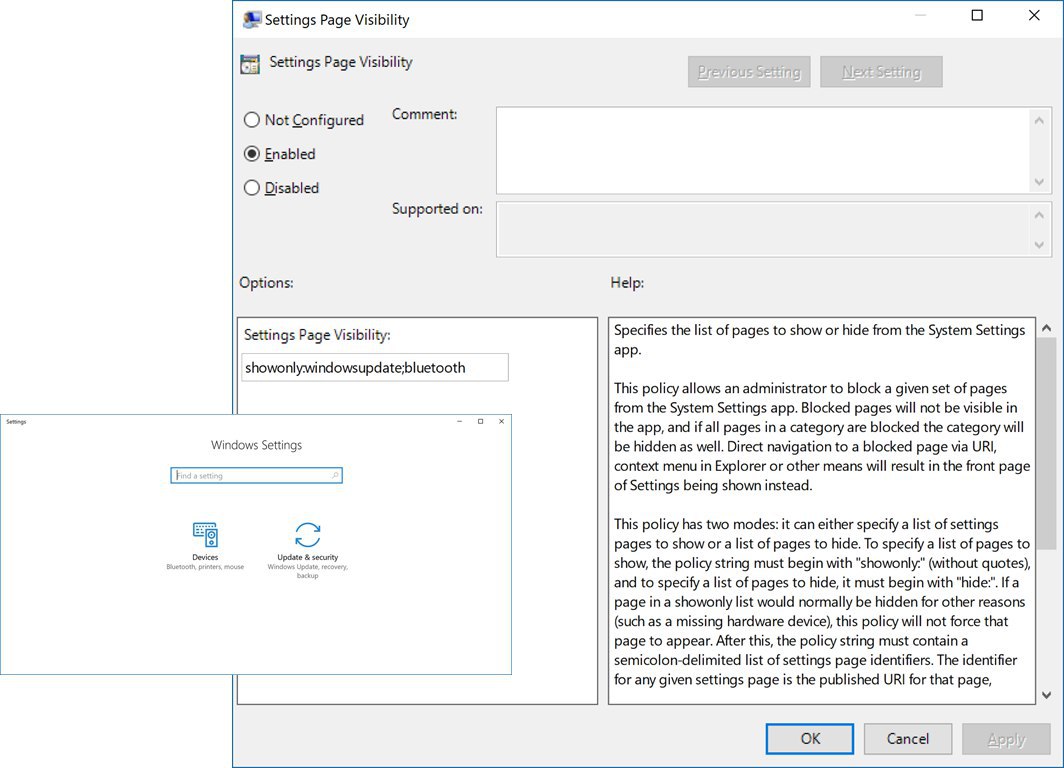

⚙️ Новая групповая политика в Windows 10 1703 для настройки отображения страниц в Параметрах: Computer Configuration → Administrative Templates → Control Panel → Settings Page Visibility.

Показать только выбранные, результат на картинке ⬆️

Скрыть ненужные

Списки страниц Параметров (для политики убрать префикс ms-settings):

https://blogs.technet.microsoft.com/mniehaus/2017/04/13/hiding-pages-in-settings-with-windows-10-1703/

https://docs.microsoft.com/en-us/windows/uwp/launch-resume/launch-settings-app

💡 Бонус: можно закрепить любую страницу Параметров где угодно, создав ярлык

Показать только выбранные, результат на картинке ⬆️

showonly:windowsupdate;bluetoothСкрыть ненужные

hide:windowsupdate;bluetoothСписки страниц Параметров (для политики убрать префикс ms-settings):

https://blogs.technet.microsoft.com/mniehaus/2017/04/13/hiding-pages-in-settings-with-windows-10-1703/

https://docs.microsoft.com/en-us/windows/uwp/launch-resume/launch-settings-app

💡 Бонус: можно закрепить любую страницу Параметров где угодно, создав ярлык

ms-settings:network2017 May 04

Полный список новых групповых политик в Windows 10 1703

https://docs.microsoft.com/en-us/windows/client-management/new-policies-for-windows-10

https://docs.microsoft.com/en-us/windows/client-management/new-policies-for-windows-10

2017 May 06

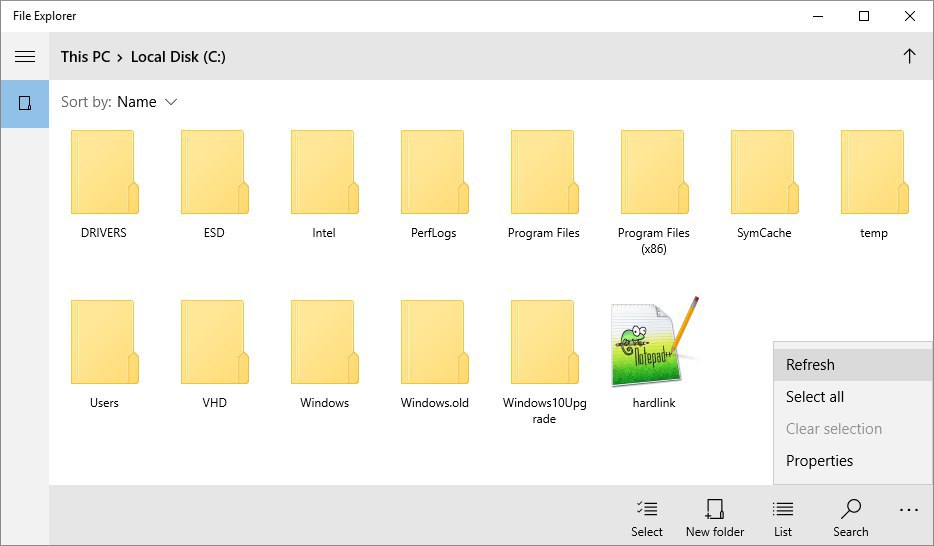

UWP Проводник, заточенный под тач (пока сырой). В Win+R или ярлык ввести:

explorer shell:AppsFolder\c5e2524a-ea46-4f67-841f-6a9465d9d515_cw5n1h2txyewy!App

explorer shell:AppsFolder\c5e2524a-ea46-4f67-841f-6a9465d9d515_cw5n1h2txyewy!App

2017 May 10

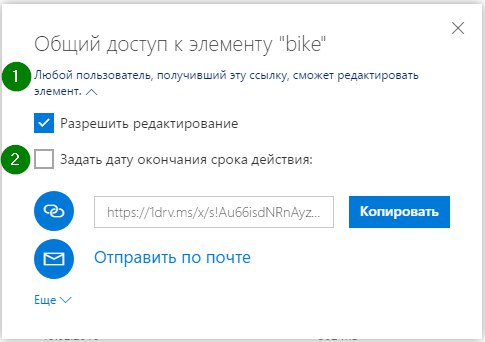

В #OneDrive появилась возможность указать срок жизни ссылки на файл, которым вы делитесь с кем-то

2017 May 11

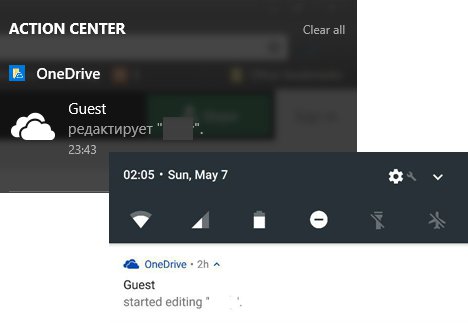

#OneDrive присылает уведомления на все устройства, когда кто-то начинает редактировать файл, которым вы поделились

2017 May 12

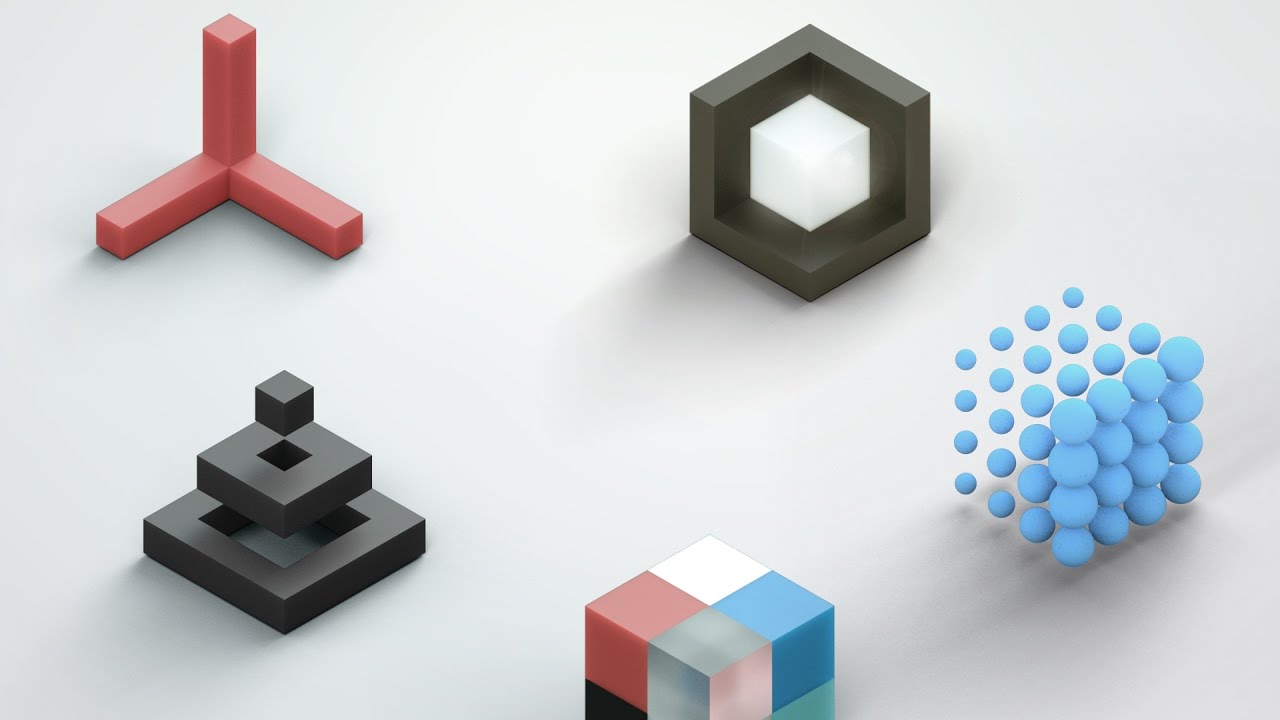

Microsoft анонсировала обновление Windows 10 Fall Creators Update:

1. Timeline. Эта функция показывает список приложений и рабочих пространств, которыми вы пользовались на других устройствах.

2. Pick Up Where You Left Off позволяет продолжить работу с того места, где вы остановились на другом устройстве. Работает в том числе на Android и iOS.

3. Clipboard. «Облачный» буфер обмена, который синхронизирует историю копирования данных между устройствами на Windows, iOS и Android.

4. OneDrive Files On-Demand. Загрузка файлов из фирменного «облака» OneDrive без необходимости синхронизировать или загружать целые папки на устройство.

Помимо перечисленных функций, Windows 10 Fall Creators Update меняет интерфейс операционной системы на новые гайдлайны Fluent Design. Компания уже начала перерисовывать некоторые свои приложения.

Обновление выйдет в сентябре. Тогда же станут известны все изменения ОС.

https://goo.gl/1KJp3a

1. Timeline. Эта функция показывает список приложений и рабочих пространств, которыми вы пользовались на других устройствах.

2. Pick Up Where You Left Off позволяет продолжить работу с того места, где вы остановились на другом устройстве. Работает в том числе на Android и iOS.

3. Clipboard. «Облачный» буфер обмена, который синхронизирует историю копирования данных между устройствами на Windows, iOS и Android.

4. OneDrive Files On-Demand. Загрузка файлов из фирменного «облака» OneDrive без необходимости синхронизировать или загружать целые папки на устройство.

Помимо перечисленных функций, Windows 10 Fall Creators Update меняет интерфейс операционной системы на новые гайдлайны Fluent Design. Компания уже начала перерисовывать некоторые свои приложения.

Обновление выйдет в сентябре. Тогда же станут известны все изменения ОС.

https://goo.gl/1KJp3a

Новый интерфейс Windows 10 в движении: https://youtu.be/vcBGj4R7Fo0

Картинка к посту ↓

🔓 Тут по всему миру расползается серьезная атака на Windows - вымогатель шифрует файлы и требует много биткойнов. Под удар попали британская система здравоохранения (больницы фактически закрываются), операторы сотовой связи - испанская Telefonica и российский Megafon, где выключили все ПК и серверы на Windows.

Вектор атаки пока не совсем ясен (слишком свежо), но многие источники указывают на уязвимости SMB, которые Microsoft закрыла в марте https://technet.microsoft.com/en-us/library/security/ms17-010.aspx (о чем я писал) и на этой неделе в мае.

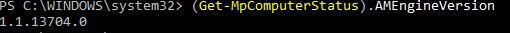

А есть еще свежая критическая уязвимость с удаленным выполнением кода. Ее обнаружили в антивирусном движке Microsoft, причем для эксплуатации явный запуск исполняемого кода не требуется - антивирус сам "проверит" файлы и попадет под раздачу, выдав права системы.

Уязвимость раскопали пять дней назад исследователи Google, и уже на следующий день Microsoft обновила движок и выпустила предупреждение https://technet.microsoft.com/library/security/4022344.aspx

Как обычно, в таких случаях с намного меньшей вероятностью страдают те домашние пользователи, у которых включено автоматическое обновление ОС. Например, в этом случае новый антивирусный движок уже пришел. Если АВ включен, проверить версию движка можно в Параметры - Безопасность - Защитник или в #Powershell:

(Get-MpComputerStatus).AMEngineVersion

Если 1.1.13704.0 или выше, у вас все ок (см. картинку над постом). Сторонние антивирусы не затронуты, но нельзя исключить, что встроенный включится по той или иной причине.

Любителям отключать Windows Update вообще или ставить патчи вручную через месяц-другой - привет!

Вектор атаки пока не совсем ясен (слишком свежо), но многие источники указывают на уязвимости SMB, которые Microsoft закрыла в марте https://technet.microsoft.com/en-us/library/security/ms17-010.aspx (о чем я писал) и на этой неделе в мае.

А есть еще свежая критическая уязвимость с удаленным выполнением кода. Ее обнаружили в антивирусном движке Microsoft, причем для эксплуатации явный запуск исполняемого кода не требуется - антивирус сам "проверит" файлы и попадет под раздачу, выдав права системы.

Уязвимость раскопали пять дней назад исследователи Google, и уже на следующий день Microsoft обновила движок и выпустила предупреждение https://technet.microsoft.com/library/security/4022344.aspx

Как обычно, в таких случаях с намного меньшей вероятностью страдают те домашние пользователи, у которых включено автоматическое обновление ОС. Например, в этом случае новый антивирусный движок уже пришел. Если АВ включен, проверить версию движка можно в Параметры - Безопасность - Защитник или в #Powershell:

(Get-MpComputerStatus).AMEngineVersion

Если 1.1.13704.0 или выше, у вас все ок (см. картинку над постом). Сторонние антивирусы не затронуты, но нельзя исключить, что встроенный включится по той или иной причине.

Любителям отключать Windows Update вообще или ставить патчи вручную через месяц-другой - привет!

2017 May 14

🔓 Рассеялся дым над вымогателем, поразившим компьютеры в сотне стран, и вот какие выводы получились.

🔹 Эксплуатировалась уязвимость SMB из слитого в марте архива с инструментами американских спецслужб. Я писал, что утечка породит атаки и давал рекомендации по защите https://t.me/sterkin_ru/337

🔹 Злоумышленникам понадобилось чуть больше месяца, чтобы создать, протестировать и выпустить в сеть малварь с интеграцией TOR, не обнаруживаемую антивирусами и многоязычным интерфейсом

🔹 Примерно одна жертва из тысячи платила выкуп. Процент мог быть и выше, но основная масса заражений пришлась на РФ, где $300 выкупа - большая сумма относительно среднего достатка. За первые сутки злоумышленники заработали лишь около 25 тысяч долларов.

🔹Microsoft закрыла уязвимость еще в марте, поэтому под удар попали системы без патчей, в том числе те, поддержка которых прекращена. В разгар атаки заражение происходило в течение трех минут.

🔹В связи с масштабностью атаки Windows XP и Windows 2003 получили внеочередные обновления, которые можно скачать из каталога http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

🔹Windows 10 оказалась не подвержена *этой* атаке, но она вполне может попасть под раздачу в следующей, поэтому установить все обновления все равно нужно.

🔹Вымогатель использовал уязвимость в первой версии протокола SMB, которую разрабатывала даже не Microsoft, а IBM в 80х годах. Этот компонент необязателен, и его можно отключить. Подробно в MS KB https://support.microsoft.com/help/2696547/, а тут просто одна команда #PowerShell

Disable-WindowsOptionalFeature -Online -FeatureName smb1protocol

🔹 Эксплуатировалась уязвимость SMB из слитого в марте архива с инструментами американских спецслужб. Я писал, что утечка породит атаки и давал рекомендации по защите https://t.me/sterkin_ru/337

🔹 Злоумышленникам понадобилось чуть больше месяца, чтобы создать, протестировать и выпустить в сеть малварь с интеграцией TOR, не обнаруживаемую антивирусами и многоязычным интерфейсом

🔹 Примерно одна жертва из тысячи платила выкуп. Процент мог быть и выше, но основная масса заражений пришлась на РФ, где $300 выкупа - большая сумма относительно среднего достатка. За первые сутки злоумышленники заработали лишь около 25 тысяч долларов.

🔹Microsoft закрыла уязвимость еще в марте, поэтому под удар попали системы без патчей, в том числе те, поддержка которых прекращена. В разгар атаки заражение происходило в течение трех минут.

🔹В связи с масштабностью атаки Windows XP и Windows 2003 получили внеочередные обновления, которые можно скачать из каталога http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

🔹Windows 10 оказалась не подвержена *этой* атаке, но она вполне может попасть под раздачу в следующей, поэтому установить все обновления все равно нужно.

🔹Вымогатель использовал уязвимость в первой версии протокола SMB, которую разрабатывала даже не Microsoft, а IBM в 80х годах. Этот компонент необязателен, и его можно отключить. Подробно в MS KB https://support.microsoft.com/help/2696547/, а тут просто одна команда #PowerShell

Disable-WindowsOptionalFeature -Online -FeatureName smb1protocol

2017 May 15

⚙️ Тут в форуме всплыл очередной вопрос на тему "как отучить винду от шпионства", в частности контролировать слив трафика, причем в контексте организации.

Толковый подход - взять гайдлайны HIPAA и политиками закрыть все настраиваемое. А это, между прочим, две с лишним страницы PDF :) http://www.hipaaone.com/wp-content/uploads/2017/02/HIPAA-Compliance-with-Microsoft-Windows-10-Enterprise.pdf (Appendix A)

В домашней ОС все это можно проделать в реестре, следуя справочнику политик http://bit.ly/2r9yPoi Кроме телеметрии, потому что политиками она отключается только в корпоративных изданиях.

🗄 HIPAA - это американский закон из разряда защиты персональных данных. Он обеспечивает медицинскую тайну пациентов, включая все физические и электронные аспекты - от разговоров медсестер в лифте до отправки истории болезни другому врачу. Там все серьезно, вплоть до внезапных проверок с подставными докторами в фирменных халатах больницы и с поддельными бейджиками, требующих выдать им историю болезни для срочной операции.

А развернуть на ПК организации систему после всяких DWS http://www.outsidethebox.ms/17896/#_Toc431939614 - это путь в ад 🔥

Толковый подход - взять гайдлайны HIPAA и политиками закрыть все настраиваемое. А это, между прочим, две с лишним страницы PDF :) http://www.hipaaone.com/wp-content/uploads/2017/02/HIPAA-Compliance-with-Microsoft-Windows-10-Enterprise.pdf (Appendix A)

В домашней ОС все это можно проделать в реестре, следуя справочнику политик http://bit.ly/2r9yPoi Кроме телеметрии, потому что политиками она отключается только в корпоративных изданиях.

🗄 HIPAA - это американский закон из разряда защиты персональных данных. Он обеспечивает медицинскую тайну пациентов, включая все физические и электронные аспекты - от разговоров медсестер в лифте до отправки истории болезни другому врачу. Там все серьезно, вплоть до внезапных проверок с подставными докторами в фирменных халатах больницы и с поддельными бейджиками, требующих выдать им историю болезни для срочной операции.

А развернуть на ПК организации систему после всяких DWS http://www.outsidethebox.ms/17896/#_Toc431939614 - это путь в ад 🔥

2017 May 16

Переслано от Niks

Ору, отзыв о неправильном машинном переводе отзывов неправильно перевели машинным переводчиком )

2017 May 17

📌 Стоило Украине объявить о блокировке доступа к ВК, ОК, Яндекс и т.д. как российские чиновники хором заговорили о неэффективности этого подхода https://twitter.com/varlamov/status/864434496271155200 А государственные СМИ даже начали рассказывать о способах обхода блокировок! Вишенкой на торте к вечеру стала подробная инструкция от ВК https://vk.com/page-22884714_52979730 ✌️

⚙️ После установки #ADK 1703 на ПК с включенным Secure Boot невозможно подключать образы WIM. Причина - драйвер из ADK, преобладающий над системным, подписан старым сертификатом и считается неподписанным.

Драйвер ОС в порядке, поэтому обходной путь - прописать его в реестре, пока Microsoft ищет решение. Инструкция: https://blogs.technet.microsoft.com/mniehaus/2017/05/16/quick-workaround-for-adk-1703-issue/

Драйвер ОС в порядке, поэтому обходной путь - прописать его в реестре, пока Microsoft ищет решение. Инструкция: https://blogs.technet.microsoft.com/mniehaus/2017/05/16/quick-workaround-for-adk-1703-issue/

2017 May 18

👍 Хочу посоветовать вам интересный канал о самых полезных приложениях для ваших гаджетов!

В канале @themarfa публикуются полезные ссылки на приложения, скидки на платные и нужные программы. А также интересные сервисы и сайты для всех любителей гаджетов. Автор договаривается с издателями платного ПО и выбивает для своих читателей большие скидки.

Меня этот канал еще привлекает тем, что в нем отличная подача и организация информации. Поэтому #рекомендация не только из-за близкой тематики, но еще и на заметку авторам каналов.

В канале @themarfa публикуются полезные ссылки на приложения, скидки на платные и нужные программы. А также интересные сервисы и сайты для всех любителей гаджетов. Автор договаривается с издателями платного ПО и выбивает для своих читателей большие скидки.

Меня этот канал еще привлекает тем, что в нем отличная подача и организация информации. Поэтому #рекомендация не только из-за близкой тематики, но еще и на заметку авторам каналов.