АБ

Size: a a a

2021 September 16

Диапазоном адресов :)

AS

Написав письмо? 🙂 Проходили. Не все берут таким образом в основную. А в свой форк конечно могу, тут меня не остановить.

AL

Ну я про свой форк на базе ATT&CK Workbench

AS

Тем что государство для себя результаты скана скрывать не будет

AL

Попросят и будет

AS

И я про него, и про иллюзию полноты официальной базы знаний. Хорошо, но доверять полноте нельзя. Надо расширять, а не обобщать, как у нас

MR

Ты как будто первый раз живешь.

IM

«В наше время, нельзя верить никому. Даже себе.» 😀

AS

Я не про подковерные интриги в компетентных службах. А про то что если бы владельцем и оператором подобной системы мониторинга был НКЦКИ, то он бы видел все результаты сканирования и доверял бы им.

AS

Кстати напомню что у неправославного Шодана есть сервис мониторинга. Повесил свой (и не только) диапазон на мониторинг, и получай алерты если что-то стало онлайн

https://monitor.shodan.io/

https://monitor.shodan.io/

AL

Мне можно!

22

А потом предлагаю по сорму внедрить в каждый объект кии который бы раз в квартал проводил скниаровна на цве и выписала предписание

IM

Да вам то понятно 🤣

22

👍во идея

AS

И это идея кстати не нова. Есть же пассивный Asset Management и Vulnerability Management на уровне корп и пром сетей. Оборудование СОРМ может делать тоже самое на трафике на уровне провайдеров и быть частью той самой национальной системы мониторинга онлайн доступности

AS

Было даже исследование и сравнение результатов анализа трафика на уровне провайдера и результатов шодана. И была показана разница. На трафике можно увидеть, то что сканом не увидишь. Сейчас найду пост

AS

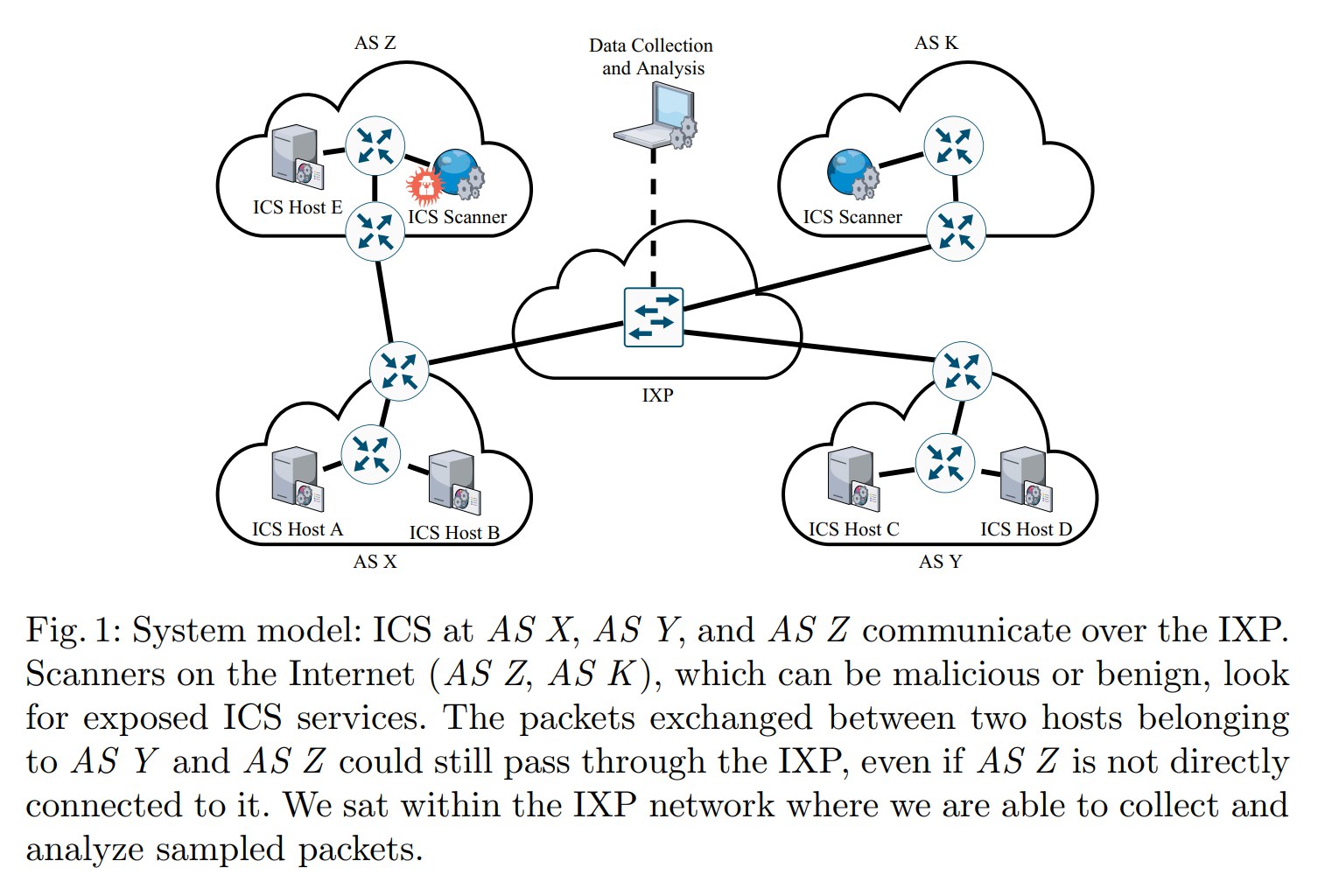

Новое исследование по анализу ICS трафика полученного на точке обмена интернет-трафиком / Internet Exchange Point (IXP) в Италии: “Sorry, Shodan is not Enough! Assessing ICS Security via IXP Network Traffic Analysis”

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114