В конце апреля наша автоматизированная система

DeviceLock Data Breach Intelligence обнаружила в открытом доступе базу данных MongoDB, принадлежащую

Белгородскому государственному аграрному университету имени В.Я. Горина (

bsaa.edu.rubsaa.edu.ru).

В тот же день, 26-го апреля, в 13:05 (МСК) мы оповестили владельца сервера о проблеме, но из свободного доступа базу убрали только 11-го мая. По данным Shodan, эта база, не требующая аутентификации для подключения, впервые «засветилась» 31.10.2018. 🤦🏻♂️🤦♂️🙈

В базе содержалось 1.2 млн. записей общим размером более 470 Мб.

В числе свободно доступных записей были:

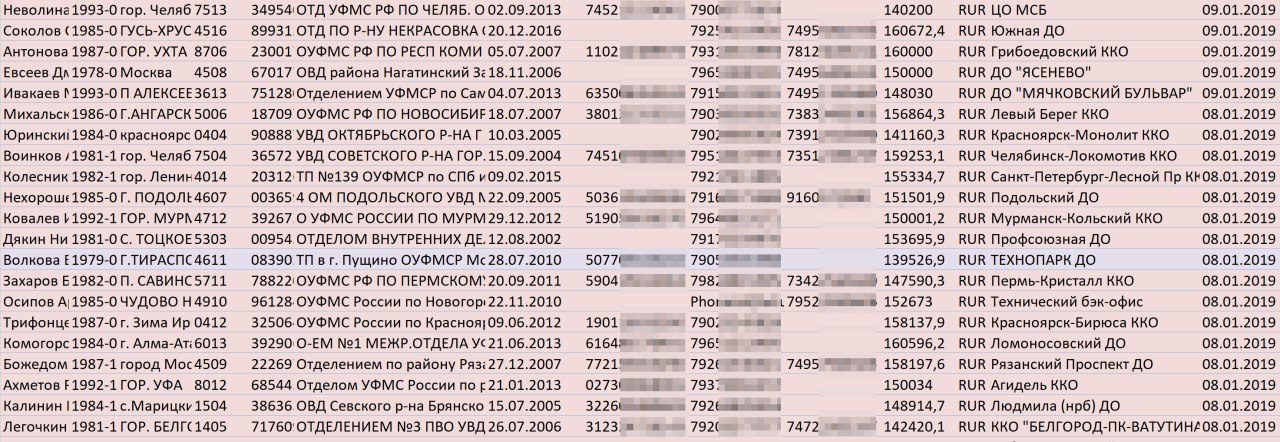

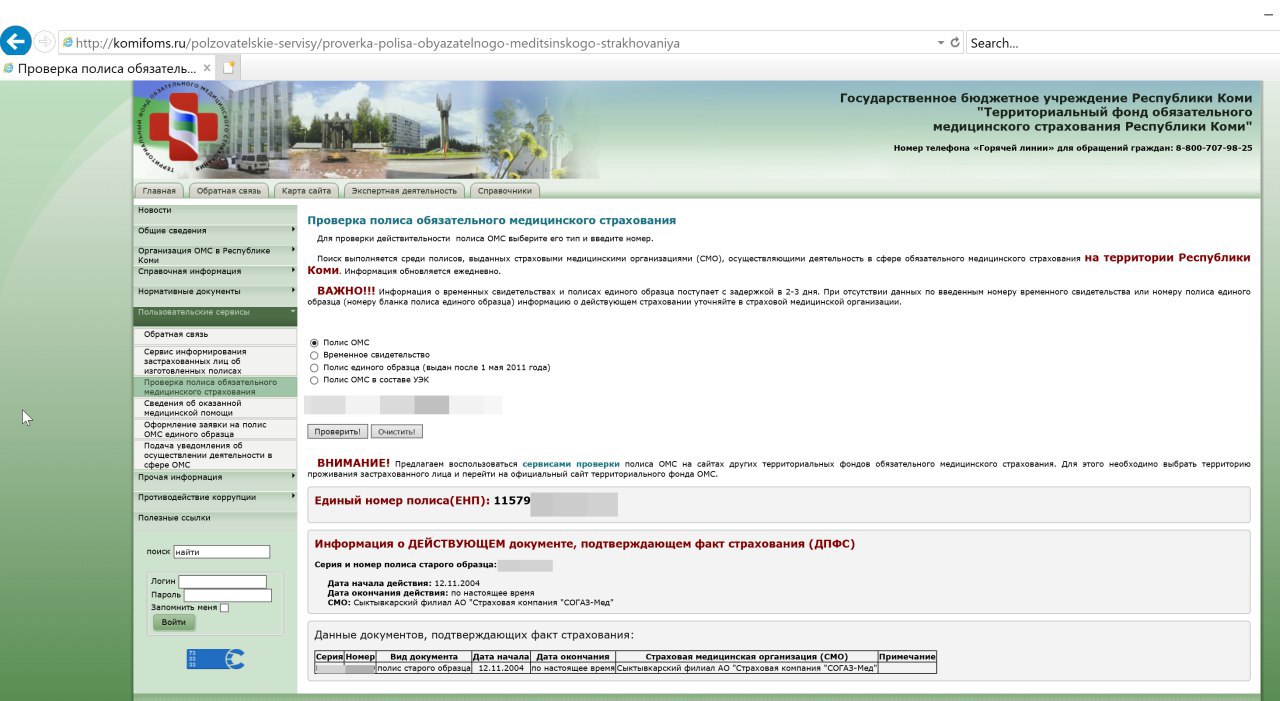

🌵 12346 пользователей (фамилия/имя, иностранный язык, признак студент или преподаватель, научная степень, должность, кафедра и т.п.)

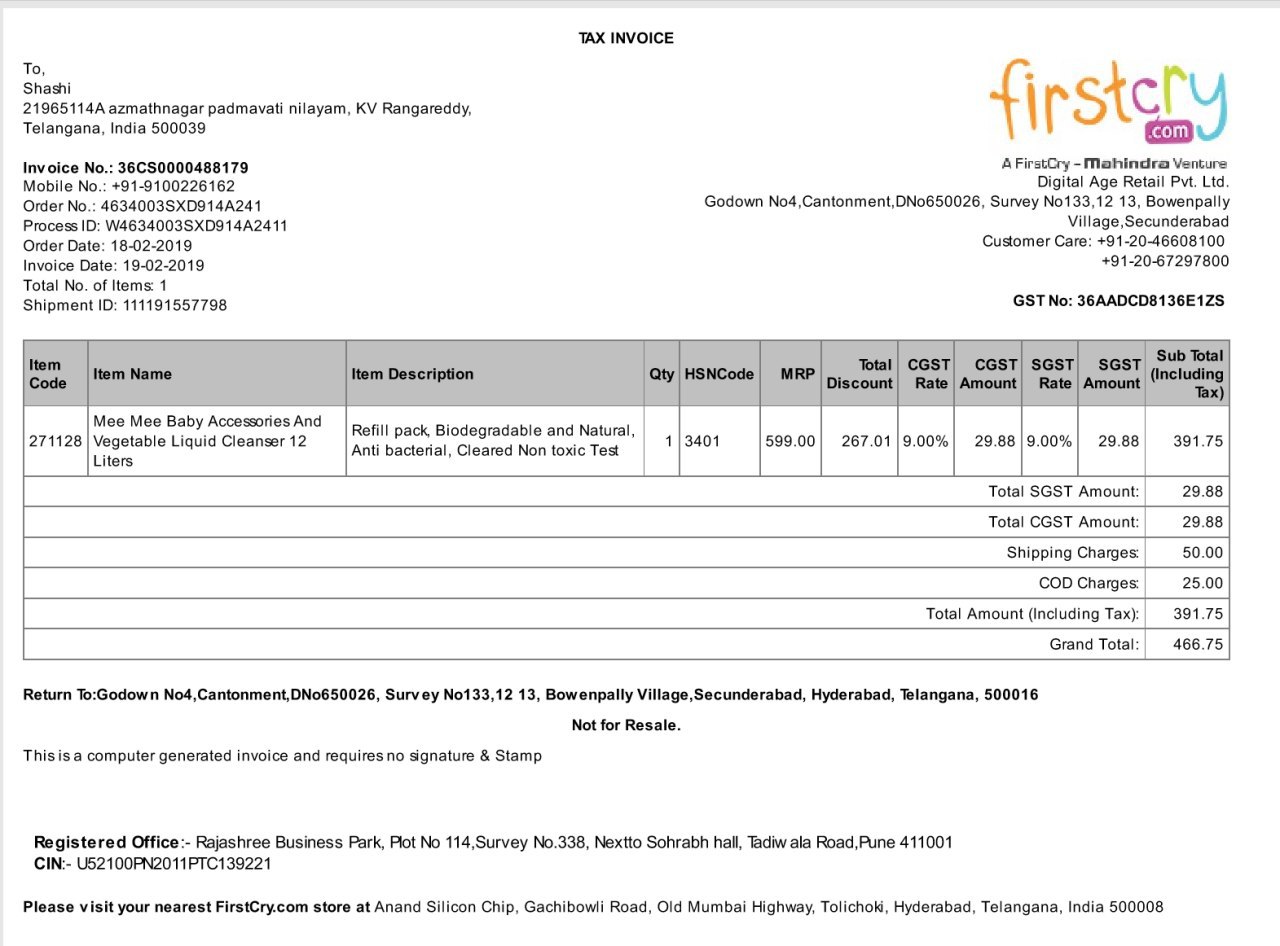

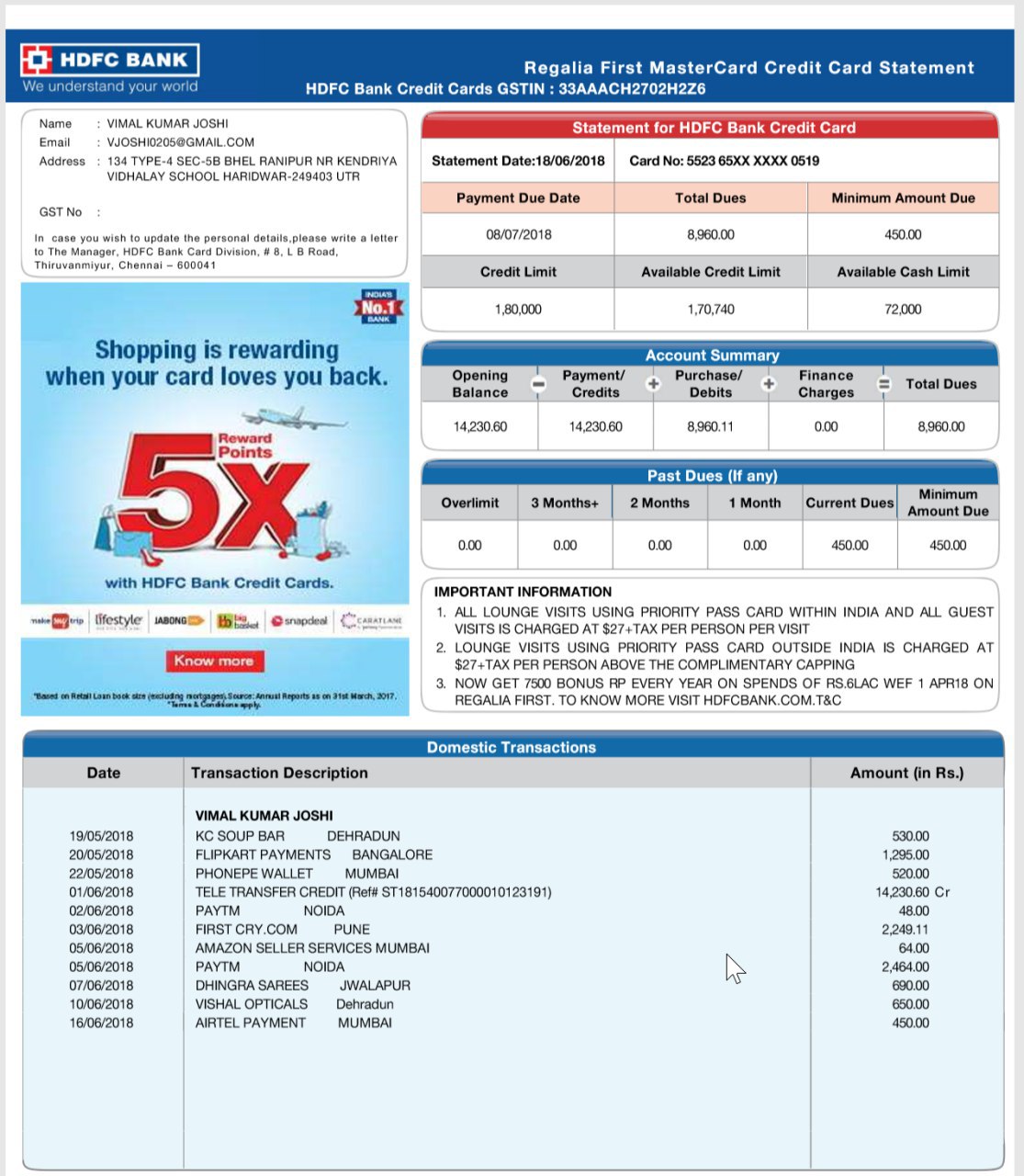

🌵 6663 платежных документа (номер договора, ФИО, дата оплаты, сумма, адрес студента)

🌵 тысячи записей с расписанием занятий, отметками успеваемости студентов и многое другое.

{

"_id" : "7bb72a93-fb52-4bcb-9813-e9035470bc21",

"principalId" : "b267dcaa-3002-11e7-b073-000c29774d01",

"subject" : "Договор на оказание образовательных услуг",

"text" : "ST00012|Name=л/с 20266X43750 ФГБОУ ВО \"Белгородский ГАУ\"|PersonalAcc=40501810014032000002|BankName=Отделение Белгород г. Белгород|BIC=Отделение Белгород г. Белгород|CorrespAcc=|PayeeINN=31020054 |KPP=31020054 |OKTMO=|CBC=00000000000000000130|TechCode=001|Sum=2700000|Purpose=За обучение|Contract=1379|DocDate= 22-08-2017|ChildFio=ХХХ Артур ХХХ|LastName=ХХХ|FirstName=Артур|MiddleName=ХХХ|payerAddress=ХХХ",

"qrCodeFileName" : "e4986b6c-7686-4df6-bab8-399a63431fc1.png",

"isPaid" : false,

"planDate" : ISODate("2017-08-19T21:00:00.000+0000"),

"_class" : "org.university.domain.entities.Payment"

}

20266X43750 ФГБОУ ВО \"Белгородский ГАУ\"|PersonalAcc=40501810014032000002|BankName=Отделение Белгород г. Белгород|BIC=Отделение Белгород г. Белгород|CorrespAcc=|PayeeINN=31020054 |KPP=31020054 |OKTMO=|CBC=00000000000000000130|TechCode=001|Sum=2700000|Purpose=За обучение|Contract=1379|DocDate= 22-08-2017|ChildFio=ХХХ Артур ХХХ|LastName=ХХХ|FirstName=Артур|MiddleName=ХХХ|payerAddress=ХХХ",

"qrCodeFileName" : "e4986b6c-7686-4df6-bab8-399a63431fc1.png",

"isPaid" : false,

"planDate" : ISODate("2017-08-19T21:00:00.000+0000"),

"_class" : "org.university.domain.entities.Payment"

}

(мы заменили чувствительные данные на символы «Х»)