Компания

Mcafee в понедельник подала в суд штата Техас на троих бывших сотрудников, обвиняя их в передаче коммерческой тайны компании

Tanium, в которую те устроились на работу. 👍

Один из троих бывших сотрудников

McAfee занимал там ранее должность финансового директора и первым (из троих ушедших из

McAfee) устроился на новую работу в

Tanium.

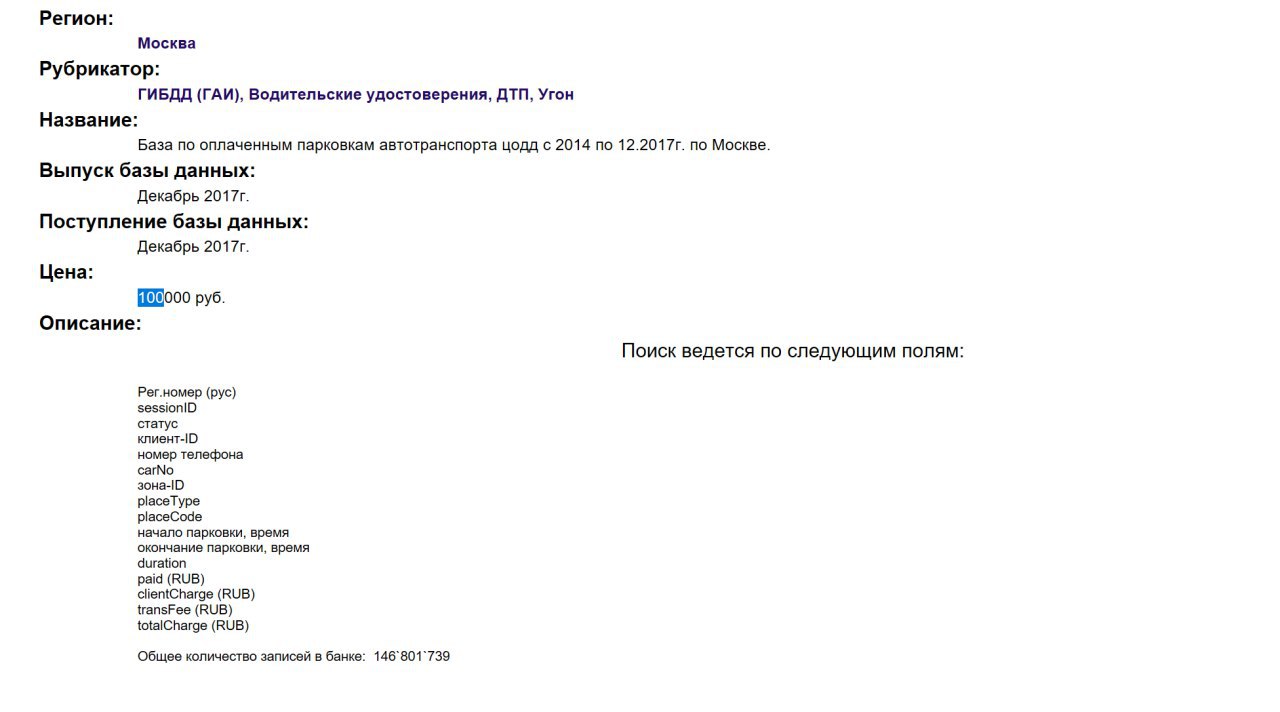

McAfee обвиняет бывшего финансового директора в том, что он скопировал файл электронной таблицы с именем “

Deal Tracker”, в котором содержалась детальная информация о сотнях уже совершенных и готовящихся сделках, включая такие данные, как: названия клиентов, тип сделок, прогнозы продаж, цены и многое другое.

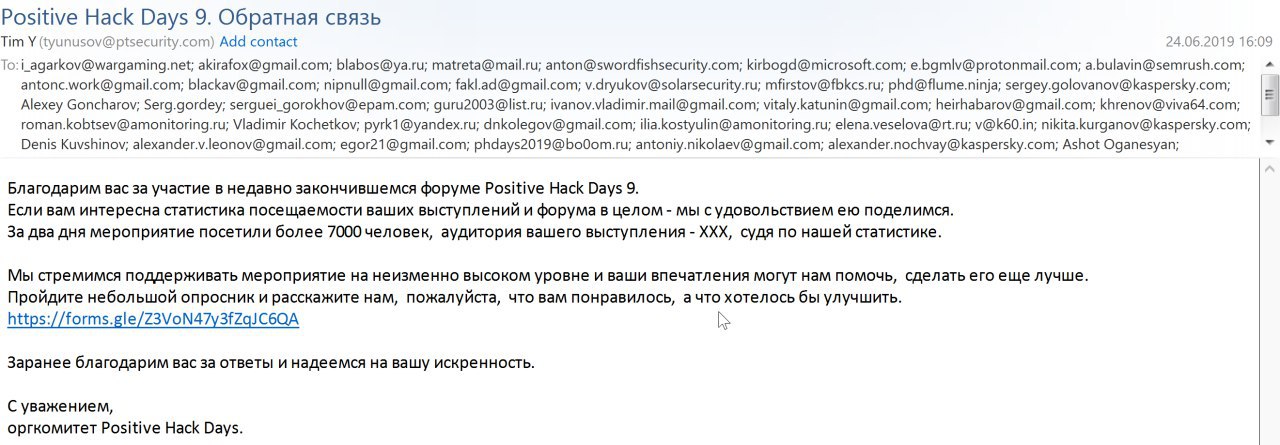

В последнюю рабочую неделю в

McAfee, данные были сначала отправлены с рабочего ящика на личный адрес электронной почты, а затем скопированы в облачное хранилище

Google Drive. 🤦🏻♂️🤦♂️

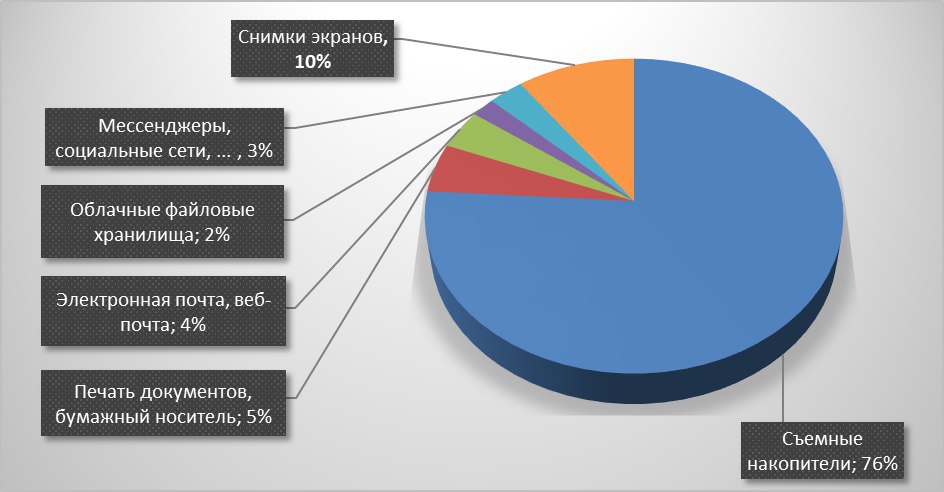

Один из бывших сотрудников также использовал личные (неавторизованные) USB-устройства для копирования на них файлов своего работодателя. 🙈

Удивительно, что в

McAfee не используются решения по блокированию неавторизованных USB-устройств. Могли бы обратиться в

DeviceLock, мы с момента появления первых USB-устройств на рынке умеем отлично их контролировать (и если надо блокировать). 😎