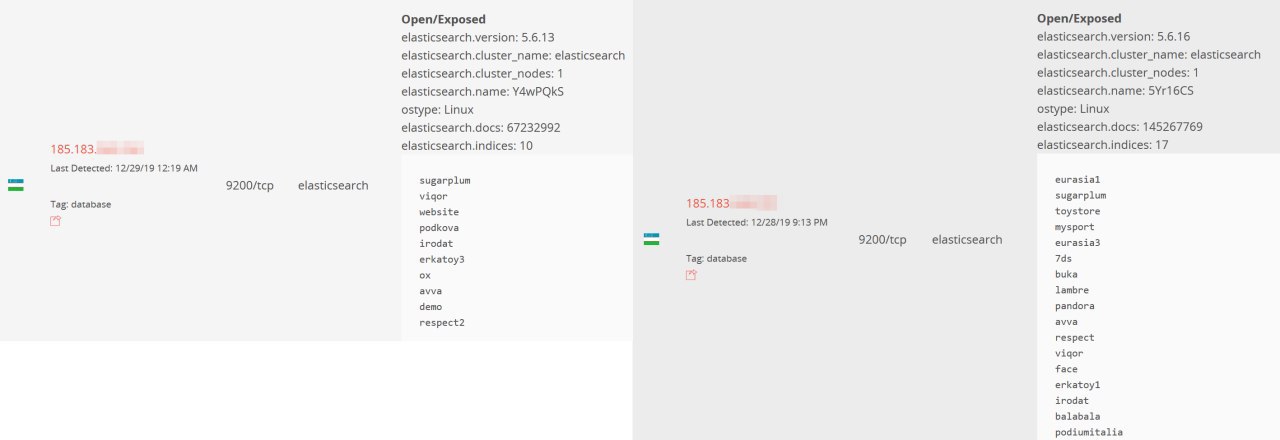

C 5 по 31 декабря 2019 года, Elasticsearch-сервер с данными технической поддержки

Microsoft (

Customer Service and Support) находился в открытом доступе.

Сервер обнаружил исследователь Bob Diachenko (Владимир Дьяченко), который ранее выявил (про это

тут) утечку пользователей портала госуслуг Республики Татарстан.

В свободном доступе находились логи (около 250 млн. строк) технической поддержки, в том числе общение сотрудников поддержки с клиентами за 14 лет (с 2005 по конец 2019).

Большинство персональных данных клиентов в этой базе было намеренно искажено (в адресах электронной почты, номерах контрактов и платежной информации заменены значимые части) специальном скриптом, который применяет

Microsoft. Однако, из-за ошибки в этом скрипте, некоторые адреса эл. почты (например, те, в которых ошибочно был указан символ пробела) не подверглись искажению. 😂

В

Microsoft полностью признали утечку и извинились перед клиентами. 👍👏 К сожалению, российским компаниям, допустившим утечку, до такого поведения, как до Марса пешком… 🤣