Вчера журналисты РБК из ничего создали очередную «сенсацию» про утечку паролей из онлайн магазина «Озон». 🤦♂️🤦🏻♂️

Журналистам «повезло» найти на одной из многочисленных помоек в интернете некий файл, который они описали так: “

База, в которой содержатся адреса электронной почты и пароли почти от полумиллиона аккаунтов пользователей интернет-магазина Ozon”. 🏆🎖

На самом деле они нашли текстовый файл – дамп логинов и паролей (в формате

login:password), скорее всего с именем «

[450k] Ozon.ru.txt» , размером 13 Мб, содержащий 458351 запись (458352 с учетом битой строки).

Этот дамп был выложен в открытый доступ на одном из форумов (который одним из первых попадается в поиске Яндекс, где его вероятно и нашли журналисты РБК) - 21.11.2018. В реальности, данные из этого дампа «засветились» еще раньше в многочисленных подборках (combo) пар логин/пароль. В том числе пароли из этого дампа попали в наш

анализ 4 млрд утекших паролей. 😎

Никакого интереса эти данные не представляют. Типично для подобного рода дампов – пароли простые, т.к. скорее всего восстановлены из хешей (обычно MD5 без соли). При таком способе сложные пароли просто не попадают в дамп. 😴

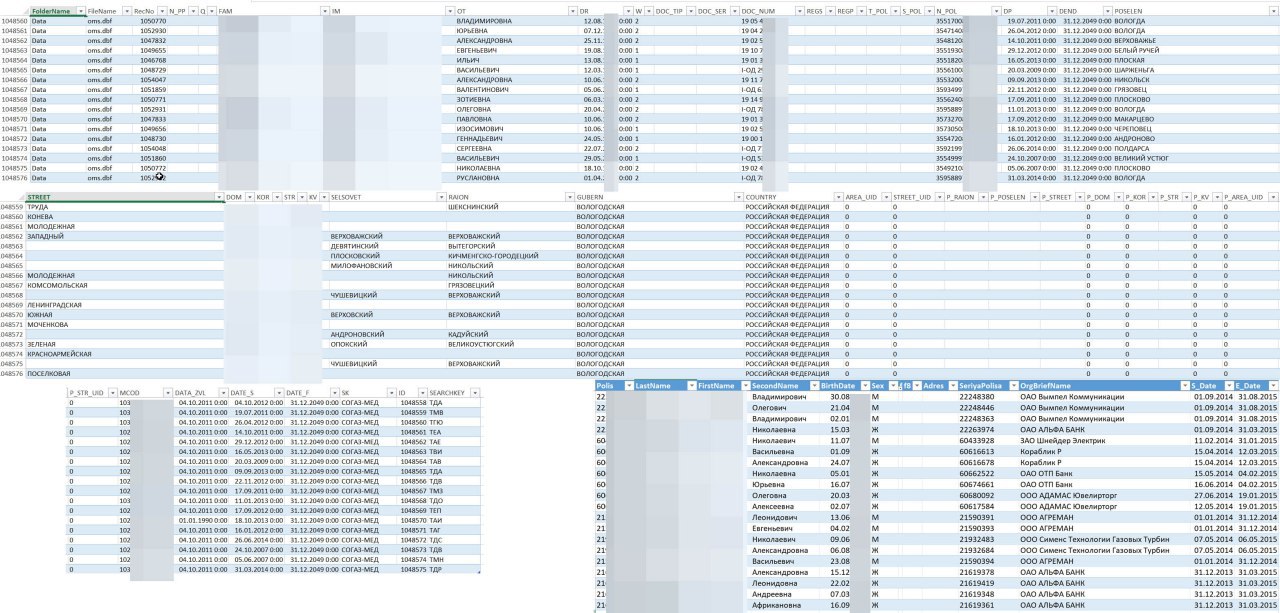

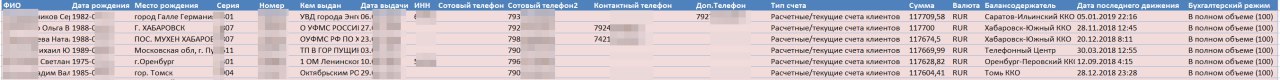

Удивительно (на самом деле нет), что журналистов РБК не заинтересовала база данных клиентов «Озон» (файл «

База клиентов интернет-магазина ОЗОН.РУ.xlsx», размером 189 Мб), датированная июлем 2017 года, в которой содержатся данные покупателей «Озон» за 2006-2017 гг в количестве 1,002,401 строк, в том числе ФИО, адрес, телефон. 😂